安全なコーディングにおいて主導的な立場を維持する。

ネットワーク脅威の状況は絶えず変化しており、優位性を維持することがこれまで以上に重要になっています。一連の動画、ブログ、そして手軽なセキュリティコーディングガイドを通じて、最新情報を提供し、次のステップに備えるお手伝いをいたします。

最新のセキュリティコーディングガイドライン。

导入 mysql 连接器

db = mysql.connector.conn

#Bad 练习。避免这种情况!这只是为了学习。

(host= “localhost”,user= “新用户”,passwd= “pass”,db= “样本”)

cur = db.cursor ()

name = raw_input ('输入名称:')

cur.execute(“从 sample_data 中选择 * 其中 Name = '%s';”% name)为 cur.fetchall () 中的行:打印(行)

db.close ()

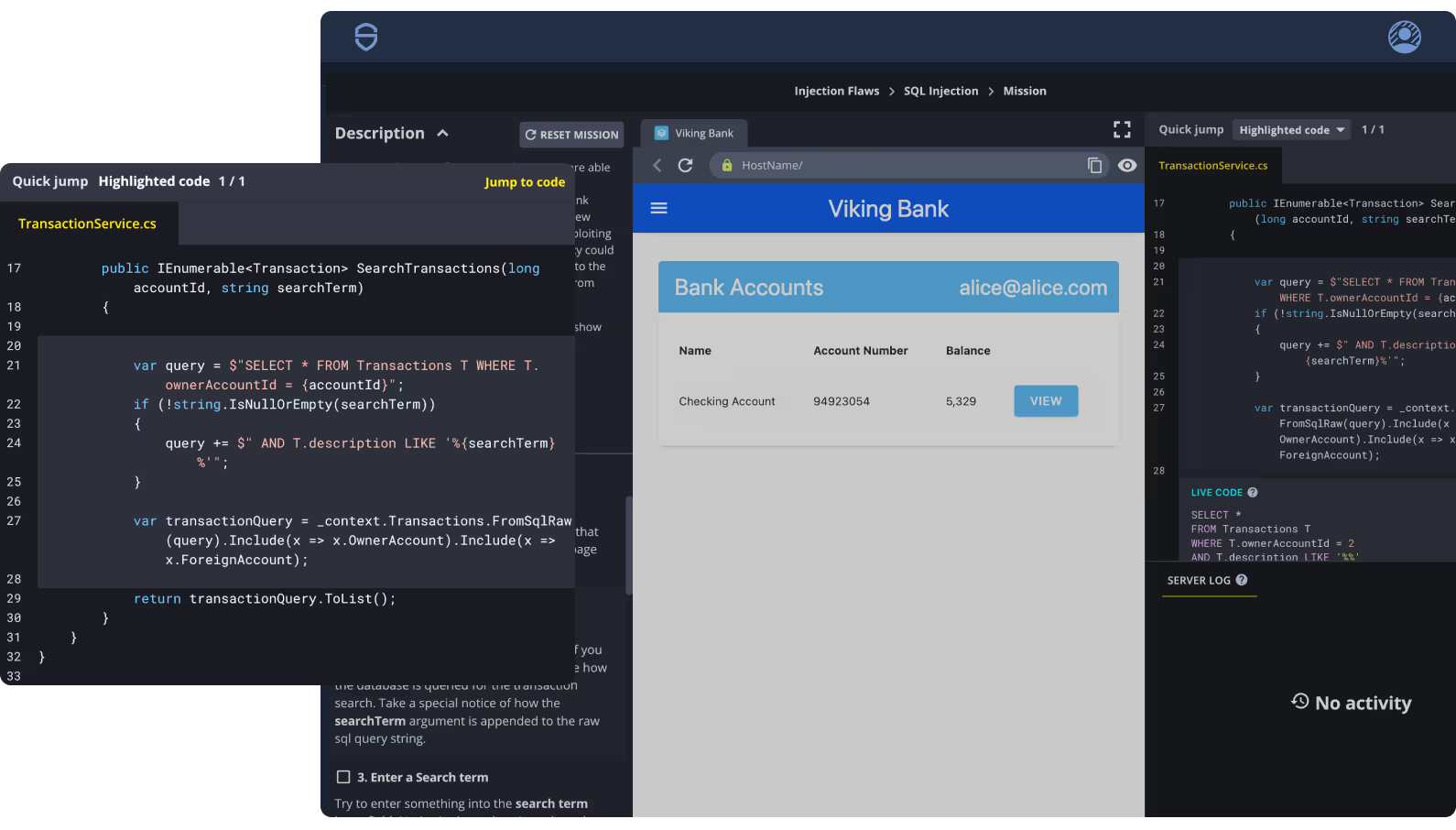

SQLインジェクション

导入 mysql 连接器

db = mysql.connector.conn

#Bad 练习。避免这种情况!这只是为了学习。

(host= “localhost”,user= “新用户”,passwd= “pass”,db= “样本”)

cur = db.cursor ()

name = raw_input ('输入名称:')

cur.execute(“从 sample_data 中选择 * 其中 Name = '%s';”% name)为 cur.fetchall () 中的行:打印(行)

db.close ()

SQL 注入 (SQLi) 将代码注入到 SQL 语句中,以攻击应用程序并从应用程序收集重要信息。这是一个网络安全漏洞。这是操纵数据库并从中提取关键信息的最常见的黑客技术。

许多框架还具有一组可以启用的端点,无论是在生产环境还是在测试/开发环境中,都可以监控应用程序。这些可能包括:

指标(普罗米修斯)

日志

环境信息

路径/网址映射

ts

让 url = request.params.url;

让响应 = http.get (url);

let render = response.render ();

返回 render.export ();

現実世界における安全なコーディングの課題。

当社の公開トレーニング演習ライブラリをご覧ください。これらのサンプルSCWタスクでは、現実世界のアプリケーションシミュレーションにおける攻撃的なセキュリティコーディングの実践を含む、指導付きのハンズオン体験を提供します。