セキュアコーディングの最新動向を常にチェックしましょう。

サイバー脅威の状況は絶えず変化しており、常に一歩先を行くことがこれまで以上に重要です。セキュリティ対策コーディングに関する実践的な動画、ブログ、ガイドラインを通じて、最新情報を把握し将来に備えるお手伝いをいたします。

最新のセキュアコーディングガイドライン

{

« dépendances » : {

« foo » : « 1.0.0 - 2.9999.9999",

« barre » : « >=1,0.2 <2.1.2 »

}

}

既知の脆弱性を有するコンポーネントの使用

{

« dépendances » : {

« foo » : « 1.0.0 - 2.9999.9999",

« barre » : « >=1,0.2 <2.1.2 »

}

}

ほとんどのアプリケーションは大量のサードパーティ製コンポーネントを利用しています。これらのコンポーネントは、ログ記録からモデル生成、データベースアクセスに至るまであらゆる機能を提供します。これによりソフトウェア開発が大幅に容易になり、多くの時間を節約できます。しかし、それらは人間によって作成されているため、必然的に脆弱性を含むものも存在します。詳細についてはガイドをお読みください。

importer mysql.connector

base de données = mysql.connector.connect

Pratique #Bad. Evite ça ! C'est juste pour apprendre.

(host="localhost », user="newuser », passwd="pass », db="sample »)

cur = db.cursor ()

name = raw_input ('名前を入力してください: ')

cur.execute (« SELECT * FROM sample_data WHERE Name = '%s' ; » % name) pour la ligne dans cur.fetchall () : print (row)

db.fermer ()

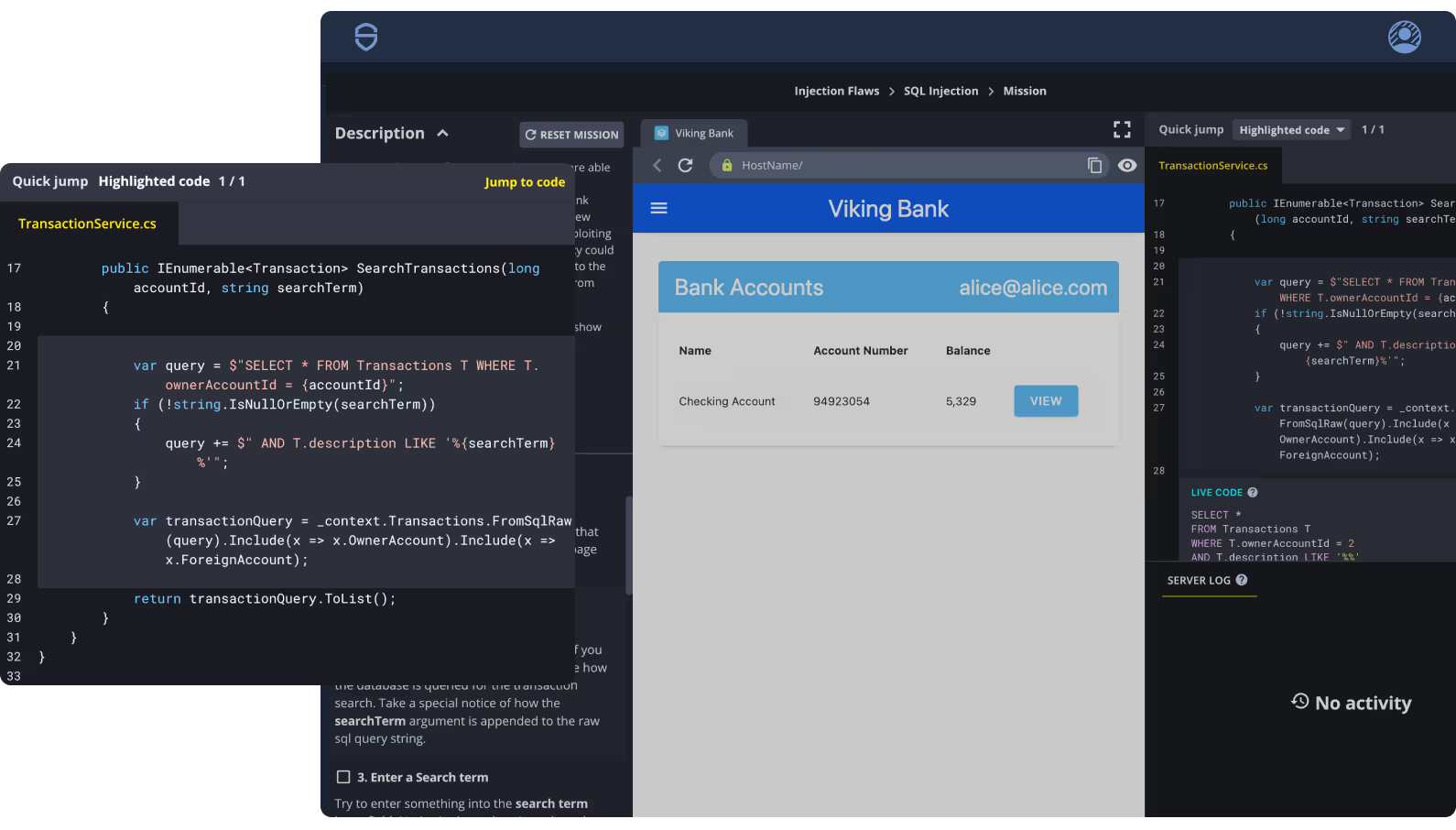

インジェクションSQL

importer mysql.connector

base de données = mysql.connector.connect

Pratique #Bad. Evite ça ! C'est juste pour apprendre.

(host="localhost », user="newuser », passwd="pass », db="sample »)

cur = db.cursor ()

name = raw_input ('名前を入力してください: ')

cur.execute (« SELECT * FROM sample_data WHERE Name = '%s' ; » % name) pour la ligne dans cur.fetchall () : print (row)

db.fermer ()

SQLインジェクション(SQLi)は、SQL文にコードを注入してアプリケーションを攻撃し、重要な情報を収集する手法です。これはウェブセキュリティの脆弱性であり、データベースを操作して重要な情報を抽出する最も一般的なハッキング技術です。

多くのフレームワークには、有効化可能な一連のエンドポイントが用意されており、本番環境やテスト/開発環境を問わずアプリケーションの監視を可能にします。具体的には以下の要素が含まれます:

メトリクス(Prometheus)

ログ

環境情報

パス/URL マッピング

セキュリティ設定の不備

多くのフレームワークには、有効化可能な一連のエンドポイントが用意されており、本番環境やテスト/開発環境を問わずアプリケーションの監視を可能にします。具体的には以下の要素が含まれます:

メトリクス(Prometheus)

ログ

環境情報

パス/URL マッピング

セキュリティ設定の不備とは、ある種の包括的な用語であり、コードの不備ではなくアプリケーションの設定パラメータに起因して生じる一般的な脆弱性を指します。 これは非常に多岐にわたるテーマであり、技術インフラなどの要因に大きく依存します。設定ファイルの変更やコードの1行修正といった単純な解決策に見えることも多いですが、これらの脆弱性の影響と結果は深刻な場合があります。この脆弱性とその軽減方法について詳しくは、当社のガイドをご覧ください。

ts

let url = request.params.url ;

let response = http.get(url) ;

let render = response.render() ;

return render.export() ;

サーバー要求の偽造

ts

let url = request.params.url ;

let response = http.get(url) ;

let render = response.render() ;

return render.export() ;

サーバーサイドリクエストフォージェリ関連の脆弱性は、攻撃者が指定したドメインへアプリケーションがHTTPリクエストを送信するようユーザーに操作された場合に発生します。 アプリケーションがプライベート/内部ネットワークにアクセスできる場合、攻撃者はアプリケーションを操作して内部サーバーへのリクエスト送信も引き起こせます。この動作を具体的に理解するため、本ガイドラインにおける実例をいくつか用いて詳しく検討します。

現実世界におけるセキュアコーディングMissions 。

一般向けトレーニング演習ライブラリをご覧ください。missions 、実際のアプリケーションシミュレーション環境において、攻撃的セキュリティコーディング手法の実践的なガイド付き体験を提供します。