Manténgase a la vanguardia de las últimas novedades en codificación segura.

El panorama de las ciberamenazas cambia constantemente y mantenerse a la vanguardia es más importante que nunca. Con una variedad de vídeos, blogs y prácticas directrices de codificación segura, podemos ayudarlo a mantenerse actualizado y preparado para lo que viene a continuación.

Nuestras directrices de codificación segura más recientes.

{

«dependencias»: {

«foo»: «1.0.0 - 2.9999.9999",

«barra»: «>=1.0.2 <2.1.2»

}

}

既知の脆弱性を持つコンポーネントの使用

{

«dependencias»: {

«foo»: «1.0.0 - 2.9999.9999",

«barra»: «>=1.0.2 <2.1.2»

}

}

La mayoría de las aplicaciones utilizan grandes cantidades de componentes de terceros. Estos componentes proporcionan todo tipo de funciones, desde el registro, la creación de plantillas, el acceso a las bases de datos y mucho más. Esto facilita mucho el desarrollo de software y ahorra mucho tiempo. Pero también están hechos por personas, lo que significa que algunos inevitablemente contendrán vulnerabilidades. Lea la guía para obtener más información.

import mysql.connector

db = mysql.connector.connect(

)Práctica #Bad. ¡Evita esto! Esto es solo para aprender.

(host="localhost", user="newuser", passwd="pass", db="sample")

cur = db.cursor()

name = raw_input('名前を入力: ')

cur.execute("SELECT * FROM sample_data WHERE Name = '%s';" % name) for row in cur.fetchall(): print(row)

db.close()

SQLインジェクション

import mysql.connector

db = mysql.connector.connect(

)Práctica #Bad. ¡Evita esto! Esto es solo para aprender.

(host="localhost", user="newuser", passwd="pass", db="sample")

cur = db.cursor()

name = raw_input('名前を入力: ')

cur.execute("SELECT * FROM sample_data WHERE Name = '%s';" % name) for row in cur.fetchall(): print(row)

db.close()

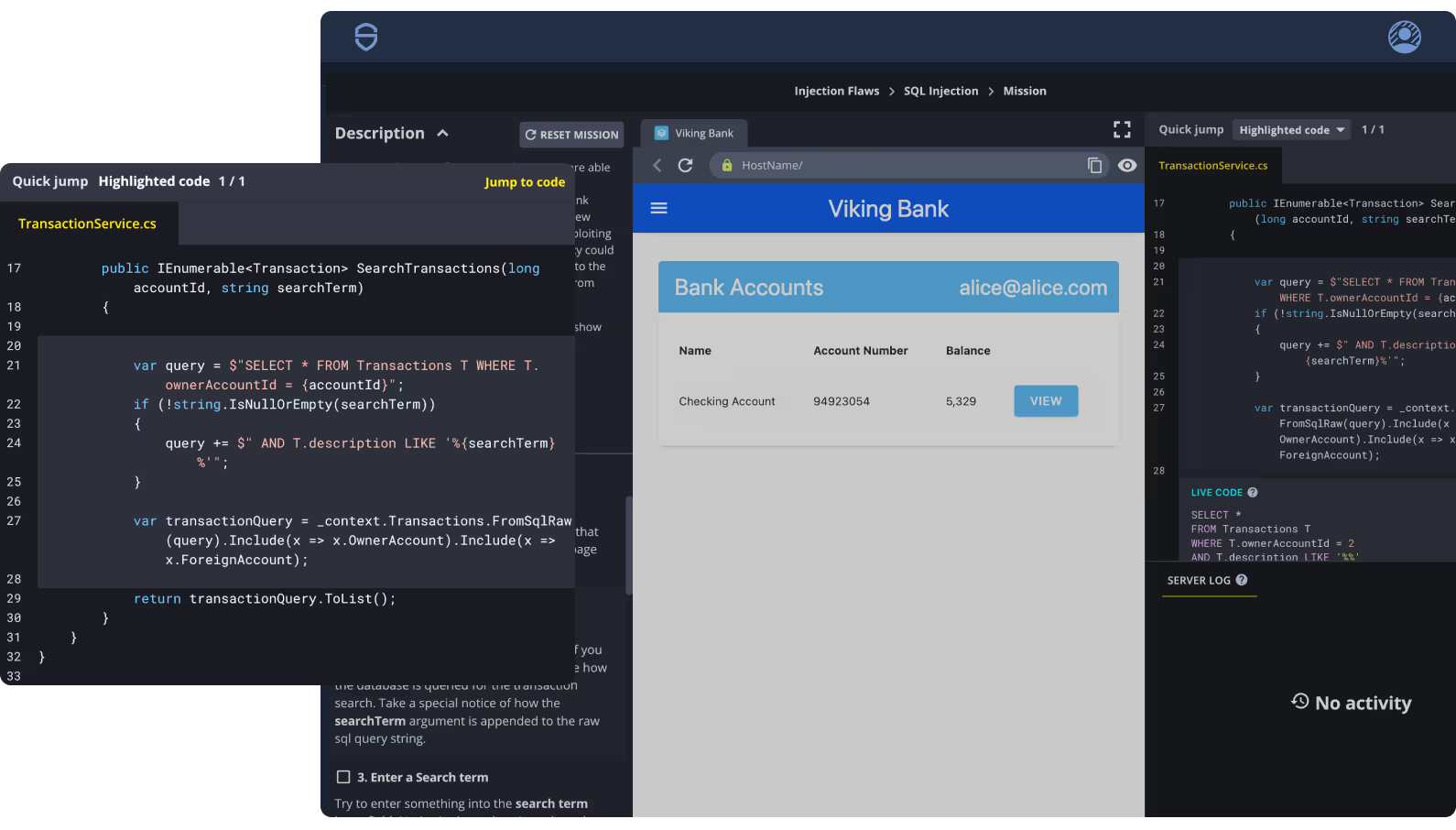

La inyección SQL (SQLi) inyecta código en las sentencias SQL para atacar y recopilar información importante de una aplicación. Es una vulnerabilidad de seguridad web. Es la técnica de hackeo más común que manipula la base de datos y extrae información crucial de ella.

Muchos marcos también tienen un conjunto de puntos finales que se pueden habilitar para monitorear la aplicación, ya sea en un entorno de producción o de prueba/desarrollo. Estos pueden incluir:

Métricas (Prometheus)

Registros

Información sobre el entorno

Mapeos de ruta/URL

Configuración incorrecta de seguridad

Muchos marcos también tienen un conjunto de puntos finales que se pueden habilitar para monitorear la aplicación, ya sea en un entorno de producción o de prueba/desarrollo. Estos pueden incluir:

Métricas (Prometheus)

Registros

Información sobre el entorno

Mapeos de ruta/URL

La configuración incorrecta de seguridad es una especie de término general que abarca las vulnerabilidades comunes que entran en juego debido a los ajustes de configuración de una aplicación, en lugar de a un código incorrecto. Se trata de un tema muy amplio y depende en gran medida de factores como la tecnología de que dispongas. A menudo, abordar estos problemas es algo que parece sencillo, como cambiar un archivo de configuración o incluso una sola línea de código, pero el impacto y las consecuencias de estas vulnerabilidades pueden ser graves. Lea nuestra guía para obtener más información sobre esta vulnerabilidad y cómo mitigarla.

ts

let url = request.params.url;

let response = http.get (url);

let render = response.render ();

devuelve render.export ();

Falsificación de solicitudes del lado del servidor

ts

let url = request.params.url;

let response = http.get (url);

let render = response.render ();

devuelve render.export ();

Las vulnerabilidades de falsificación de solicitudes del lado del servidor se producen cuando un usuario puede hacer que una aplicación realice solicitudes HTTP a un dominio determinado por el atacante. Si una aplicación tiene acceso a redes privadas o internas, un atacante también podría provocar que la aplicación realizara solicitudes a servidores internos. En esta guía, analizaremos esto más detenidamente con algunos ejemplos para entender mejor cómo se ve en acción.

Misiones de codificación seguras en el mundo real.

Explore nuestra biblioteca de ejercicios de capacitación pública. Estos ejemplos de misiones de SCW te brindan una experiencia práctica guiada sobre algunas prácticas de codificación seguras y ofensivas en una simulación de aplicaciones del mundo real.