최신 보안 코딩을 한 발 앞서 나가세요.

사이버 위협 환경은 끊임없이 변화하고 있으며 이에 앞서 나가는 것이 그 어느 때보다 중요합니다.다양한 동영상, 블로그, 유용한 보안 코딩 가이드라인을 통해 최신 정보를 확인하고 다음에 일어날 일에 대비할 수 있도록 도와드립니다.

최신 보안 코딩 가이드라인

{

“종속성”: {

“foo”: “1.0.0 - 2.9999.9999",

“바”: “>=1.0.2 <2.1.2"

}

}

mysql.コネクタのインポート

db = mysql.connector.connect

#悪い練習です。これは学習目的のみです。避けてください!

(host="localhost", user="new_user", password="pass", db="sample")

cursor = db.curseer()

name = raw_input('名前を入力してください: ')

cur.fetchall() cur.execute("SELECT * FROM sample_data. ここで名前 = '%s';”%名前): print(行)

db.close()

SQLインジェクション

mysql.コネクタのインポート

db = mysql.connector.connect

#悪い練習です。これは学習目的のみです。避けてください!

(host="localhost", user="new_user", password="pass", db="sample")

cursor = db.curseer()

name = raw_input('名前を入力してください: ')

cur.fetchall() cur.execute("SELECT * FROM sample_data. ここで名前 = '%s';”%名前): print(行)

db.close()

SQLインジェクション(SQLi)は、SQL文にコードを挿入することでアプリケーションから重要な情報を攻撃・収集するウェブセキュリティの脆弱性です。データベースを操作して重要な情報を抽出する最も一般的なハッキング手法です。

また、多くのフレームワークには、本番環境かテスト/開発環境かを問わず、アプリケーションを監視できるエンドポイントのセットが用意されています。これには以下が含まれる場合があります。

メトリクス(Prometheus)

ログ

環境情報

パス/URLマッピング

誤ったセキュリティ構成

また、多くのフレームワークには、本番環境かテスト/開発環境かを問わず、アプリケーションを監視できるエンドポイントのセットが用意されています。これには以下が含まれる場合があります。

メトリクス(Prometheus)

ログ

環境情報

パス/URLマッピング

セキュリティ構成エラーは、誤ったコードではなく、アプリケーションの構成設定によって引き起こされる一般的な脆弱性を包括的に指す用語です。これは広範なテーマであり、技術スタックなどの要素に大きく依存します。これらの問題を解決することは、構成ファイルやコードの一行を変更するといった単純な作業に見えますが、これらの脆弱性の影響と結果は深刻な場合があります。この脆弱性とそれを緩和する方法について詳しく知るには、ガイドラインをお読みください。

ts

url = 요청.params.url로 설정;

응답 = http.get (url) 이라고 가정해 봅시다.

렌더 = 리스폰스.렌더 () 라고 하자;

반환 렌더링. 내보내기 ();

サーバー側のリクエスト偽造

ts

url = 요청.params.url로 설정;

응답 = http.get (url) 이라고 가정해 봅시다.

렌더 = 리스폰스.렌더 () 라고 하자;

반환 렌더링. 내보내기 ();

サーバーサイドリクエストフォージェリ(SSRF)の脆弱性は、ユーザーがアプリケーションに攻撃者が指定したドメインへのHTTPリクエストを実行させることができる場合に発生します。アプリケーションがプライベート/内部ネットワークにアクセスできる場合、攻撃者はアプリケーションに内部サーバーへのリクエストを実行させることも可能です。このガイドラインでは、実際の様子をよりよく理解できるよう、いくつかの例を交えながら詳細に検討していきます。

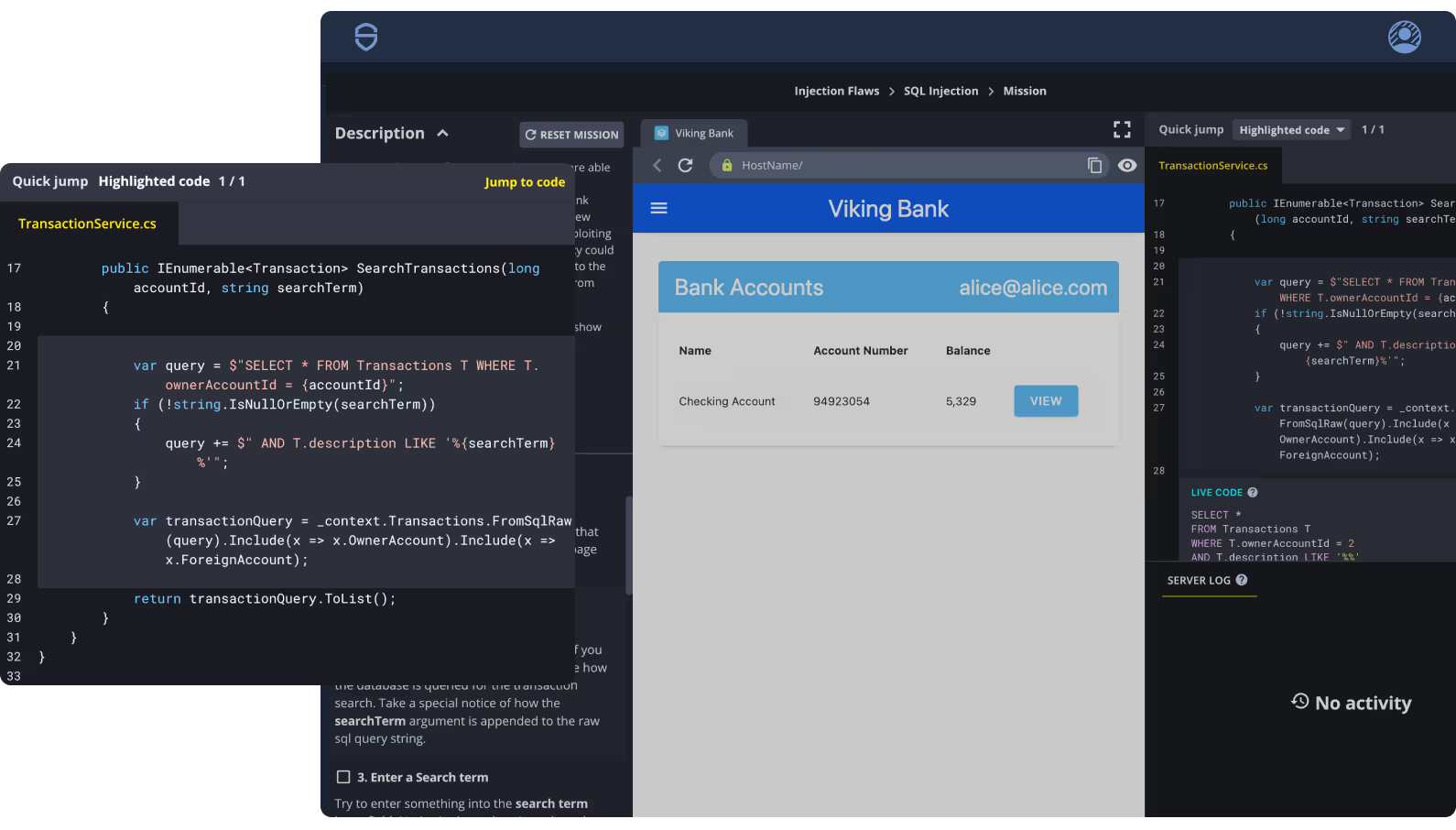

실제 보안 코딩 임무

공개 교육 연습 라이브러리를 살펴보세요.이 샘플 SCW 미션에서는 실제 앱 시뮬레이션에서의 일부 공격적 보안 코딩 관행을 직접 체험해 볼 수 있습니다.