安全なコーディングの最新情報を入手してください。

サイバー脅威の状況は絶えず変化しており、常に一歩先を行くことがこれまで以上に重要です。一連の動画、ブログ、安全なコーディングに関する実践的なガイドラインを通じて、最新情報を提供し、今後の動向に備えるお手伝いをいたします。

安全なコーディングに関する最新のガイドライン

{

„Abhängigkeiten“: {

„foo“: „1,0,0-2,9999,9999",

„bar“: „>=1.0.2 <2.1.2"

}

}

既知のセキュリティ脆弱性を持つコンポーネントの使用

{

„Abhängigkeiten“: {

„foo“: „1,0,0-2,9999,9999",

„bar“: „>=1.0.2 <2.1.2"

}

}

Die meisten Anwendungen verwenden große Mengen an Komponenten von Drittanbietern. Diese Komponenten bieten alles, von Logging über Templating bis hin zum Datenbankzugriff und mehr. Dies erleichtert die Softwareentwicklung erheblich und spart viel Zeit. Sie werden aber auch von Menschen gemacht, was bedeutet, dass einige unweigerlich Sicherheitslücken enthalten. Lesen Sie die Richtlinie, um mehr zu erfahren.

importiere mysql.connector

db = mysql.connector.connect

#Bad -Praxis. Vermeide das! Das ist nur zum Lernen.

(host="localhost „, user="newuser „, passwd="pass „, db="sample „)

cur = db.cursor ()

name = raw_input ('Name eingeben: ')

cur.execute („SELECT * FROM Sample_DATA WHERE Name = '%s';“% name) für Zeile in cur.fetchall (): print (row)

db.schließen ()

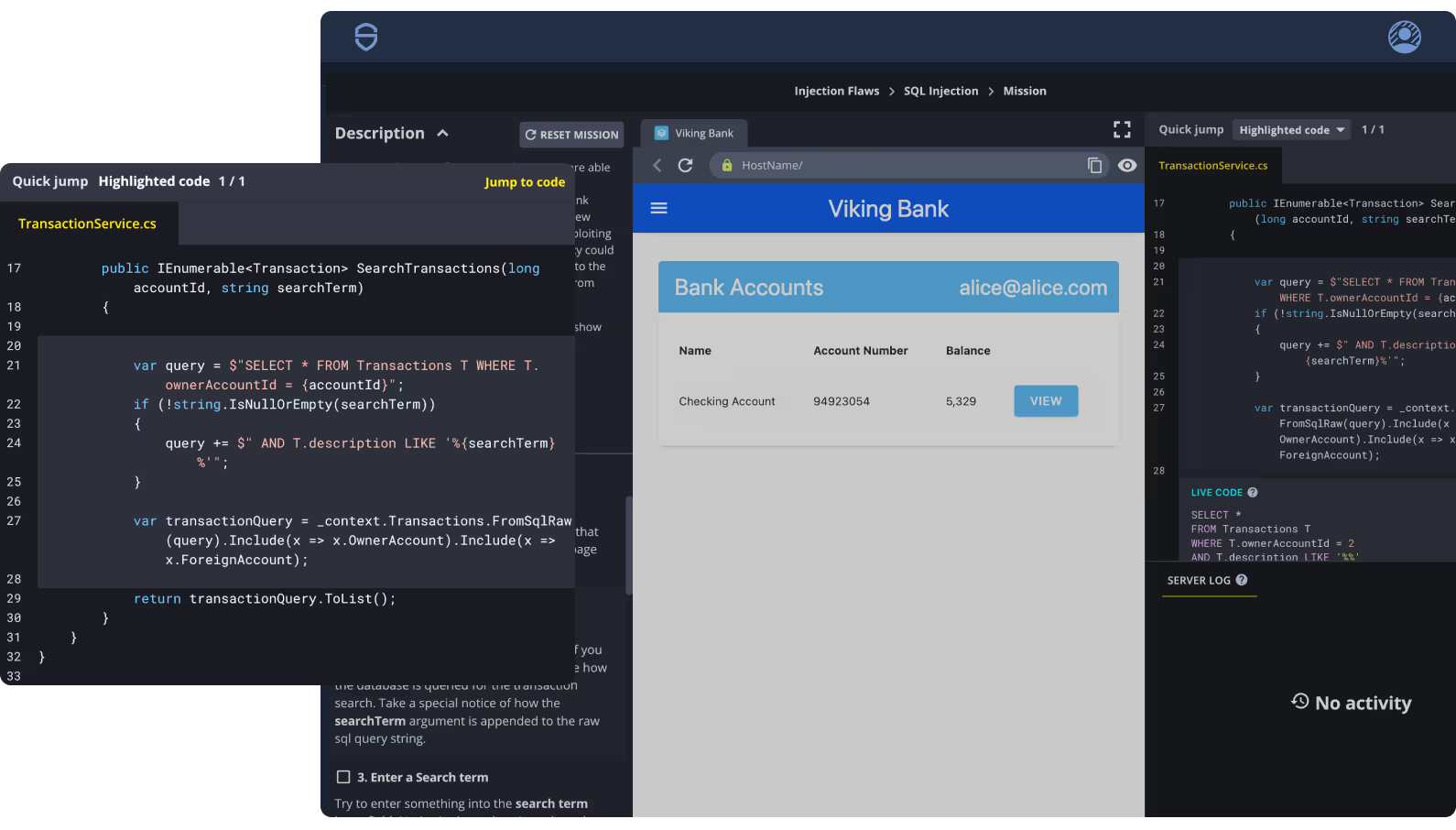

SQLインジェクション

importiere mysql.connector

db = mysql.connector.connect

#Bad -Praxis. Vermeide das! Das ist nur zum Lernen.

(host="localhost „, user="newuser „, passwd="pass „, db="sample „)

cur = db.cursor ()

name = raw_input ('Name eingeben: ')

cur.execute („SELECT * FROM Sample_DATA WHERE Name = '%s';“% name) für Zeile in cur.fetchall (): print (row)

db.schließen ()

SQL Injection (SQLi) injiziert Code in SQL-Anweisungen, um eine Anwendung aufzurufen und wichtige Informationen von ihnen zu sammeln. Es handelt sich um eine Sicherheitslücke im Internet. Es ist die gebräuchlichste Hacking-Technik, bei der die Datenbank manipuliert und wichtige Informationen daraus extrahiert werden.

Viele Frameworks verfügen auch über eine Reihe von Endpunkten, die aktiviert werden können, sodass die Anwendung überwacht werden kann, unabhängig davon, ob sich diese in einer Produktions- oder Test-/Entwicklungsumgebung befindet. Diese können beinhalten:

Metriken (Prometheus)

Logs

Informationen zur Umgebung

Pfad-/URL-Zuordnungen

セキュリティ設定の不備

Viele Frameworks verfügen auch über eine Reihe von Endpunkten, die aktiviert werden können, sodass die Anwendung überwacht werden kann, unabhängig davon, ob sich diese in einer Produktions- oder Test-/Entwicklungsumgebung befindet. Diese können beinhalten:

Metriken (Prometheus)

Logs

Informationen zur Umgebung

Pfad-/URL-Zuordnungen

Sicherheitsfehlkonfiguration ist so etwas wie ein Überbegriff, der häufig auftretende Sicherheitslücken abdeckt, die eher auf die Konfigurationseinstellungen einer Anwendung als auf schlechten Code zurückzuführen sind. Es handelt sich um ein weitreichendes Thema, das stark von Faktoren wie Ihrem Technologie-Stack abhängt. Oft scheint die Behebung dieser Probleme einfach zu sein, wie das Ändern einer Konfigurationsdatei oder sogar einer einzelnen Codezeile, aber die Auswirkungen und Folgen dieser Sicherheitslücken können schwerwiegend sein. Lesen Sie unsere Richtlinie, um mehr über diese Sicherheitsanfälligkeit zu erfahren und zu erfahren, wie Sie sie beheben können.

ts

lass url = request.params.url;

lass response = http.get (url);

let render = response.render ();

render.export () zurückgeben;

サーバーサイドリクエスト偽装

ts

lass url = request.params.url;

lass response = http.get (url);

let render = response.render ();

render.export () zurückgeben;

Sicherheitslücken durch serverseitige Anforderungsfälschung treten auf, wenn ein Benutzer eine Anwendung veranlassen kann, HTTP-Anfragen an eine vom Angreifer bestimmte Domain zu stellen. Wenn eine Anwendung Zugriff auf private/interne Netzwerke hat, kann ein Angreifer die Anwendung auch veranlassen, Anfragen an interne Server zu stellen. Wir werden uns das anhand einiger Beispiele genauer ansehen, um besser zu verstehen, wie es in dieser Richtlinie in Aktion aussieht.

現実世界における安全な暗号化ミッション。

当社の公開トレーニング演習ライブラリをご覧ください。例えば、これらのSCWミッションでは、実際のアプリシミュレーションにおいて、安全なコーディングのためのいくつかの非標準的な手法を実践的に体験できます。