このJavaの落とし穴クイズをオンラインで試してみてください

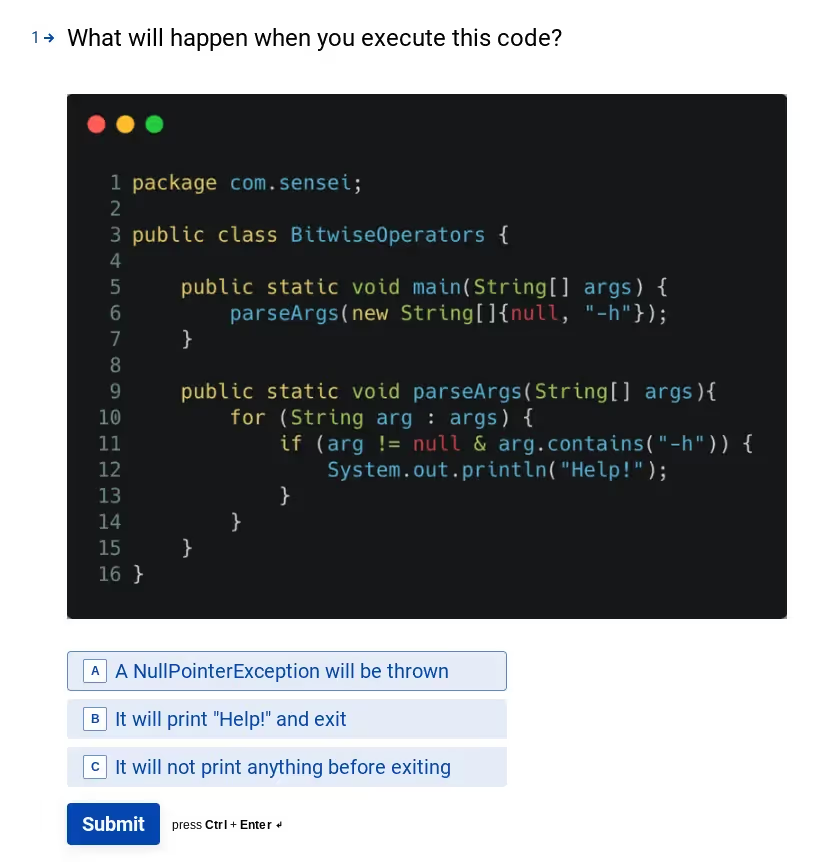

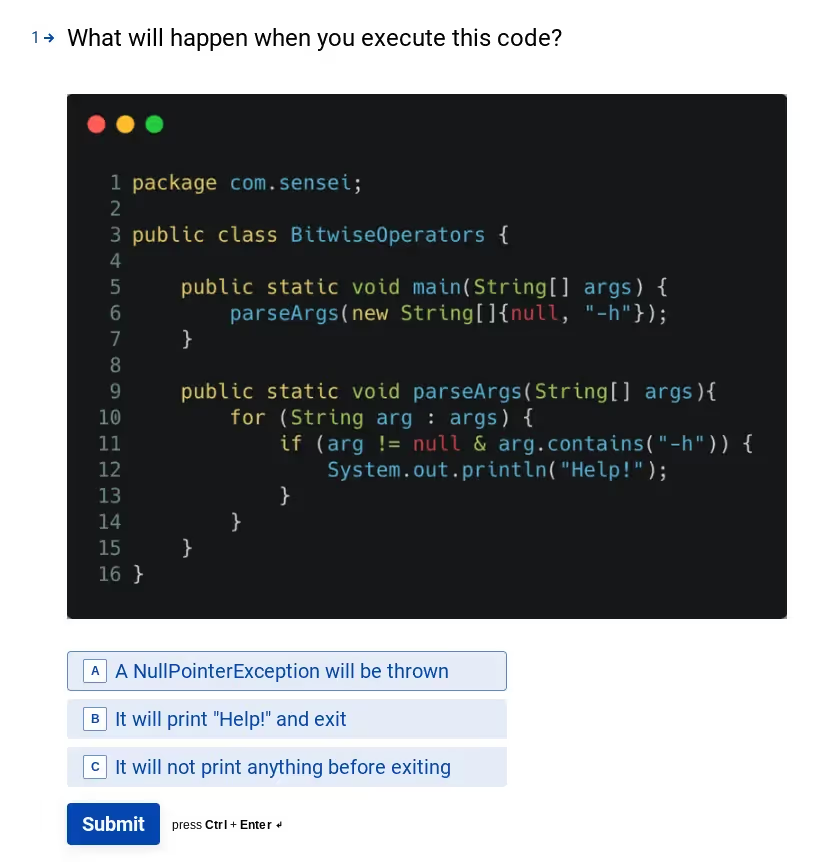

以前のブログ記事では、Javaの落とし穴となる演算子「ビット単位演算子とブール演算子の違い」について説明しました。

私たちは「Challenge TheSensei 」という楽しい小クイズに、そのバリエーションとその他のJavaのコツを追加しましたSensei

上記のブログ記事をお読みになった方は、少なくとも1つの質問に答えられるでしょう。

しかし、あなたの友人はそうではないかもしれません。このクイズが面白いと思ったら、彼らと共有して、あなたと同じくらい良い結果が出るかどうか確かめてみてください。

単に質問するだけでは不十分だからです。私たちはこの手法を活用して知識の体系化と教育に貢献したいと考えています。そこで、問題と解決策の実行可能コード例を収めたGitHubリポジトリを作成しました。

これは有効化されたセンセイ・デポです。

リポジトリをクローンしてIntelliJに読み込む際、Secure Code Warrior SenseiのIntelliJプラグインがインストールされていると仮定すると、自動的に.sensei フォルダを検出しsensei Senseiレシピを読み込みます。

IDEでコードを閲覧する際、IntelliJはコード内にエラーが存在することを示すはずであり、これによりコード内の落とし穴を検出するのが容易になるはずです:

- ハイライトされたコードにマウスを合わせると、エラーを通知するプロンプトが表示されます

- コンテキストアクションを表示するキーを使用してください:Alt+Enter(Windows)、Option+Enter(macOS)。コードを修正できるクイックフィックスが利用可能な場合があります。

Sensei レシピが追加Sensei :

今後、残りのコードをカバーするため、さらにレシピと説明文を追加していきます…しかし、それによってコードを確認し、ご自身でエラーを見つけることが妨げられることはありません。

アンケートに回答し、「先生に挑戦Senseiをお忘れなく

Alan Richardson possède plus de vingt ans d'expérience professionnelle en informatique. Il a travaillé en tant que développeur et a occupé tous les niveaux de la hiérarchie des tests, du testeur au responsable des tests. Responsable des relations avec les développeurs chez Secure Code Warrior, il travaille directement avec les équipes, pour améliorer le développement d'un code sécurisé de qualité. Alan est l'auteur de quatre livres, dont « Dear Evil Tester » et « Java For Testers ». Alan a également créé des cours de formation en ligne pour aider les utilisateurs à apprendre les tests techniques sur le Web et Selenium WebDriver avec Java. Alan publie ses vidéos d'écriture et de formation sur SeleniumSimplified.com, EvilTester.com, JavaForTesters.com et CompendiumDev.co.uk.

Secure Code Warrior ソフトウェア開発ライフサイクル全体を通じてコードのセキュリティを確保し、サイバーセキュリティを最優先事項とする文化を構築するために、組織をSecure Code Warrior 。アプリケーションセキュリティ担当者、開発者、情報セキュリティ責任者、その他セキュリティに関わるあらゆる方々のために、当社は組織が非セキュアなコードに関連するリスクを軽減するお手伝いをいたします。

デモを予約するAlan Richardson possède plus de vingt ans d'expérience professionnelle en informatique. Il a travaillé en tant que développeur et a occupé tous les niveaux de la hiérarchie des tests, du testeur au responsable des tests. Responsable des relations avec les développeurs chez Secure Code Warrior, il travaille directement avec les équipes, pour améliorer le développement d'un code sécurisé de qualité. Alan est l'auteur de quatre livres, dont « Dear Evil Tester » et « Java For Testers ». Alan a également créé des cours de formation en ligne pour aider les utilisateurs à apprendre les tests techniques sur le Web et Selenium WebDriver avec Java. Alan publie ses vidéos d'écriture et de formation sur SeleniumSimplified.com, EvilTester.com, JavaForTesters.com et CompendiumDev.co.uk.

以前のブログ記事では、Javaの落とし穴となる演算子「ビット単位演算子とブール演算子の違い」について説明しました。

私たちは「Challenge TheSensei 」という楽しい小クイズに、そのバリエーションとその他のJavaのコツを追加しましたSensei

上記のブログ記事をお読みになった方は、少なくとも1つの質問に答えられるでしょう。

しかし、あなたの友人はそうではないかもしれません。このクイズが面白いと思ったら、彼らと共有して、あなたと同じくらい良い結果が出るかどうか確かめてみてください。

単に質問するだけでは不十分だからです。私たちはこの手法を活用して知識の体系化と教育に貢献したいと考えています。そこで、問題と解決策の実行可能コード例を収めたGitHubリポジトリを作成しました。

これは有効化されたセンセイ・デポです。

リポジトリをクローンしてIntelliJに読み込む際、Secure Code Warrior SenseiのIntelliJプラグインがインストールされていると仮定すると、自動的に.sensei フォルダを検出しsensei Senseiレシピを読み込みます。

IDEでコードを閲覧する際、IntelliJはコード内にエラーが存在することを示すはずであり、これによりコード内の落とし穴を検出するのが容易になるはずです:

- ハイライトされたコードにマウスを合わせると、エラーを通知するプロンプトが表示されます

- コンテキストアクションを表示するキーを使用してください:Alt+Enter(Windows)、Option+Enter(macOS)。コードを修正できるクイックフィックスが利用可能な場合があります。

Sensei レシピが追加Sensei :

今後、残りのコードをカバーするため、さらにレシピと説明文を追加していきます…しかし、それによってコードを確認し、ご自身でエラーを見つけることが妨げられることはありません。

アンケートに回答し、「先生に挑戦Senseiをお忘れなく

以前のブログ記事では、Javaの落とし穴となる演算子「ビット単位演算子とブール演算子の違い」について説明しました。

私たちは「Challenge TheSensei 」という楽しい小クイズに、そのバリエーションとその他のJavaのコツを追加しましたSensei

上記のブログ記事をお読みになった方は、少なくとも1つの質問に答えられるでしょう。

しかし、あなたの友人はそうではないかもしれません。このクイズが面白いと思ったら、彼らと共有して、あなたと同じくらい良い結果が出るかどうか確かめてみてください。

単に質問するだけでは不十分だからです。私たちはこの手法を活用して知識の体系化と教育に貢献したいと考えています。そこで、問題と解決策の実行可能コード例を収めたGitHubリポジトリを作成しました。

これは有効化されたセンセイ・デポです。

リポジトリをクローンしてIntelliJに読み込む際、Secure Code Warrior SenseiのIntelliJプラグインがインストールされていると仮定すると、自動的に.sensei フォルダを検出しsensei Senseiレシピを読み込みます。

IDEでコードを閲覧する際、IntelliJはコード内にエラーが存在することを示すはずであり、これによりコード内の落とし穴を検出するのが容易になるはずです:

- ハイライトされたコードにマウスを合わせると、エラーを通知するプロンプトが表示されます

- コンテキストアクションを表示するキーを使用してください:Alt+Enter(Windows)、Option+Enter(macOS)。コードを修正できるクイックフィックスが利用可能な場合があります。

Sensei レシピが追加Sensei :

今後、残りのコードをカバーするため、さらにレシピと説明文を追加していきます…しかし、それによってコードを確認し、ご自身でエラーを見つけることが妨げられることはありません。

アンケートに回答し、「先生に挑戦Senseiをお忘れなく

以下のリンクをクリックして、このリソースのPDFをダウンロードしてください。

Secure Code Warrior ソフトウェア開発ライフサイクル全体を通じてコードのセキュリティを確保し、サイバーセキュリティを最優先事項とする文化を構築するために、組織をSecure Code Warrior 。アプリケーションセキュリティ担当者、開発者、情報セキュリティ責任者、その他セキュリティに関わるあらゆる方々のために、当社は組織が非セキュアなコードに関連するリスクを軽減するお手伝いをいたします。

レポートを表示するデモを予約するAlan Richardson possède plus de vingt ans d'expérience professionnelle en informatique. Il a travaillé en tant que développeur et a occupé tous les niveaux de la hiérarchie des tests, du testeur au responsable des tests. Responsable des relations avec les développeurs chez Secure Code Warrior, il travaille directement avec les équipes, pour améliorer le développement d'un code sécurisé de qualité. Alan est l'auteur de quatre livres, dont « Dear Evil Tester » et « Java For Testers ». Alan a également créé des cours de formation en ligne pour aider les utilisateurs à apprendre les tests techniques sur le Web et Selenium WebDriver avec Java. Alan publie ses vidéos d'écriture et de formation sur SeleniumSimplified.com, EvilTester.com, JavaForTesters.com et CompendiumDev.co.uk.

以前のブログ記事では、Javaの落とし穴となる演算子「ビット単位演算子とブール演算子の違い」について説明しました。

私たちは「Challenge TheSensei 」という楽しい小クイズに、そのバリエーションとその他のJavaのコツを追加しましたSensei

上記のブログ記事をお読みになった方は、少なくとも1つの質問に答えられるでしょう。

しかし、あなたの友人はそうではないかもしれません。このクイズが面白いと思ったら、彼らと共有して、あなたと同じくらい良い結果が出るかどうか確かめてみてください。

単に質問するだけでは不十分だからです。私たちはこの手法を活用して知識の体系化と教育に貢献したいと考えています。そこで、問題と解決策の実行可能コード例を収めたGitHubリポジトリを作成しました。

これは有効化されたセンセイ・デポです。

リポジトリをクローンしてIntelliJに読み込む際、Secure Code Warrior SenseiのIntelliJプラグインがインストールされていると仮定すると、自動的に.sensei フォルダを検出しsensei Senseiレシピを読み込みます。

IDEでコードを閲覧する際、IntelliJはコード内にエラーが存在することを示すはずであり、これによりコード内の落とし穴を検出するのが容易になるはずです:

- ハイライトされたコードにマウスを合わせると、エラーを通知するプロンプトが表示されます

- コンテキストアクションを表示するキーを使用してください:Alt+Enter(Windows)、Option+Enter(macOS)。コードを修正できるクイックフィックスが利用可能な場合があります。

Sensei レシピが追加Sensei :

今後、残りのコードをカバーするため、さらにレシピと説明文を追加していきます…しかし、それによってコードを確認し、ご自身でエラーを見つけることが妨げられることはありません。

アンケートに回答し、「先生に挑戦Senseiをお忘れなく

目次

Alan Richardson possède plus de vingt ans d'expérience professionnelle en informatique. Il a travaillé en tant que développeur et a occupé tous les niveaux de la hiérarchie des tests, du testeur au responsable des tests. Responsable des relations avec les développeurs chez Secure Code Warrior, il travaille directement avec les équipes, pour améliorer le développement d'un code sécurisé de qualité. Alan est l'auteur de quatre livres, dont « Dear Evil Tester » et « Java For Testers ». Alan a également créé des cours de formation en ligne pour aider les utilisateurs à apprendre les tests techniques sur le Web et Selenium WebDriver avec Java. Alan publie ses vidéos d'écriture et de formation sur SeleniumSimplified.com, EvilTester.com, JavaForTesters.com et CompendiumDev.co.uk.

Secure Code Warrior ソフトウェア開発ライフサイクル全体を通じてコードのセキュリティを確保し、サイバーセキュリティを最優先事項とする文化を構築するために、組織をSecure Code Warrior 。アプリケーションセキュリティ担当者、開発者、情報セキュリティ責任者、その他セキュリティに関わるあらゆる方々のために、当社は組織が非セキュアなコードに関連するリスクを軽減するお手伝いをいたします。

デモを予約するダウンロードはじめの一歩を踏み出すためのリソース

Trust Agent:AI - Secure and scale AI-Drive development

AI is writing code. Who’s governing it? With up to 50% of AI-generated code containing security weaknesses, managing AI risk is critical. Discover how SCW's Trust Agent: AI provides the real-time visibility, proactive governance, and targeted upskilling needed to scale AI-driven development securely.

OpenText アプリケーションセキュリティのパワー + Secure Code Warrior

OpenText Application Security and Secure Code Warrior combine vulnerability detection with AI Software Governance and developer capability. Together, they help organizations reduce risk, strengthen secure coding practices, and confidently adopt AI-driven development.

Secure Code Warrior corporate overview

Secure Code Warrior is an AI Software Governance platform designed to enable organizations to safely adopt AI-driven development by bridging the gap between development velocity and enterprise security. The platform addresses the "Visibility Gap," where security teams often lack insights into shadow AI coding tools and the origins of production code.

.png)