SCW 統合:マイクロラーニングによる平均修復時間の短縮

開発者がいる場所で会いましょう

より迅速で安全なリリースのためにDevSecOpsを検討している組織は、統合されたテクノロジースタックによって開発者の生産性を最適化することの重要性を知っています。Secure Code Warriorのソフトウェア統合は、GitHub、Jira などの日常的に使用するツールに統合された安全な開発リソースを開発者に提供します。

Secure Code Warriorを使用すると、安全なコードプログラムをお好みの製品や開発者のワークフローに直接組み込むことができるため、ジャストインタイムの修正が可能になり、学習成果も安定します。

迅速な修復による脆弱性の軽減

脆弱性を見つけて修正することは、いくつかのピースや役立つカバーアートなしで大きなパズルを解くようなものです。堅牢なソリューションが完成するまでに数日、数週間、場合によっては数か月かかることもあります。これは、開発者が問題の修正方法を知らない場合や、これまで問題に遭遇したことがない場合や、テストも検証もされていないソリューションの展開をためらっている場合など、特に難しい場合があります。

EdgeScan 2022脆弱性統計レポートによると、フルスタック全体で見つかった脆弱性の平均修復時間(MTTR)は 57.5 日 (エッジスキャン 2022 脆弱性統計レポート)。

これは、貴重なデータが危険にさらされ、信頼が失われ、貴重な開発者の生産性が無駄になる重大な状況です。その結果、コードリリースの速度が低下し、デプロイされたソリューションに関する知識や信頼の欠如による迅速な修正やずさんなパッチワークにより、最終的には技術的な負債が増えます。

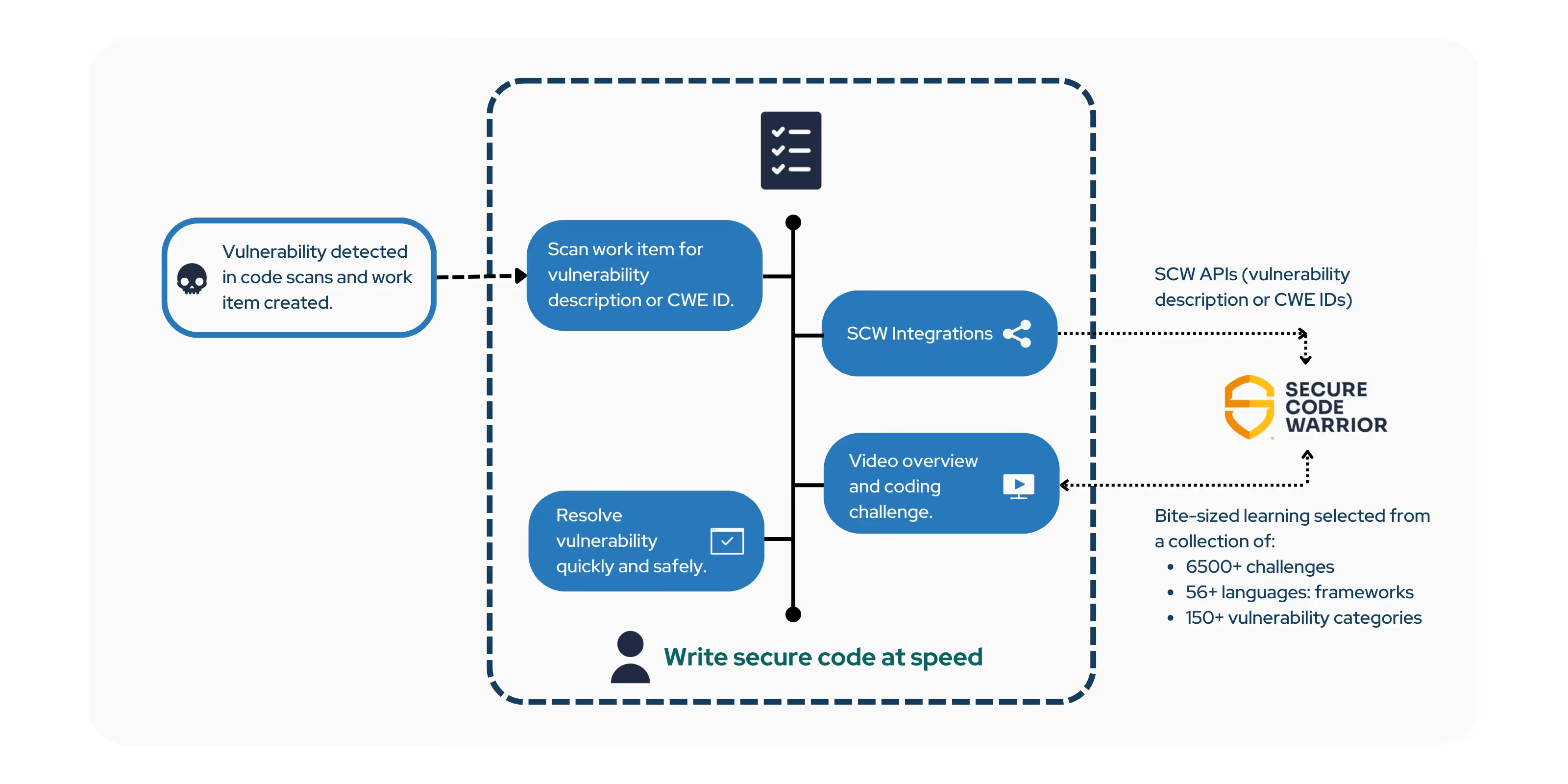

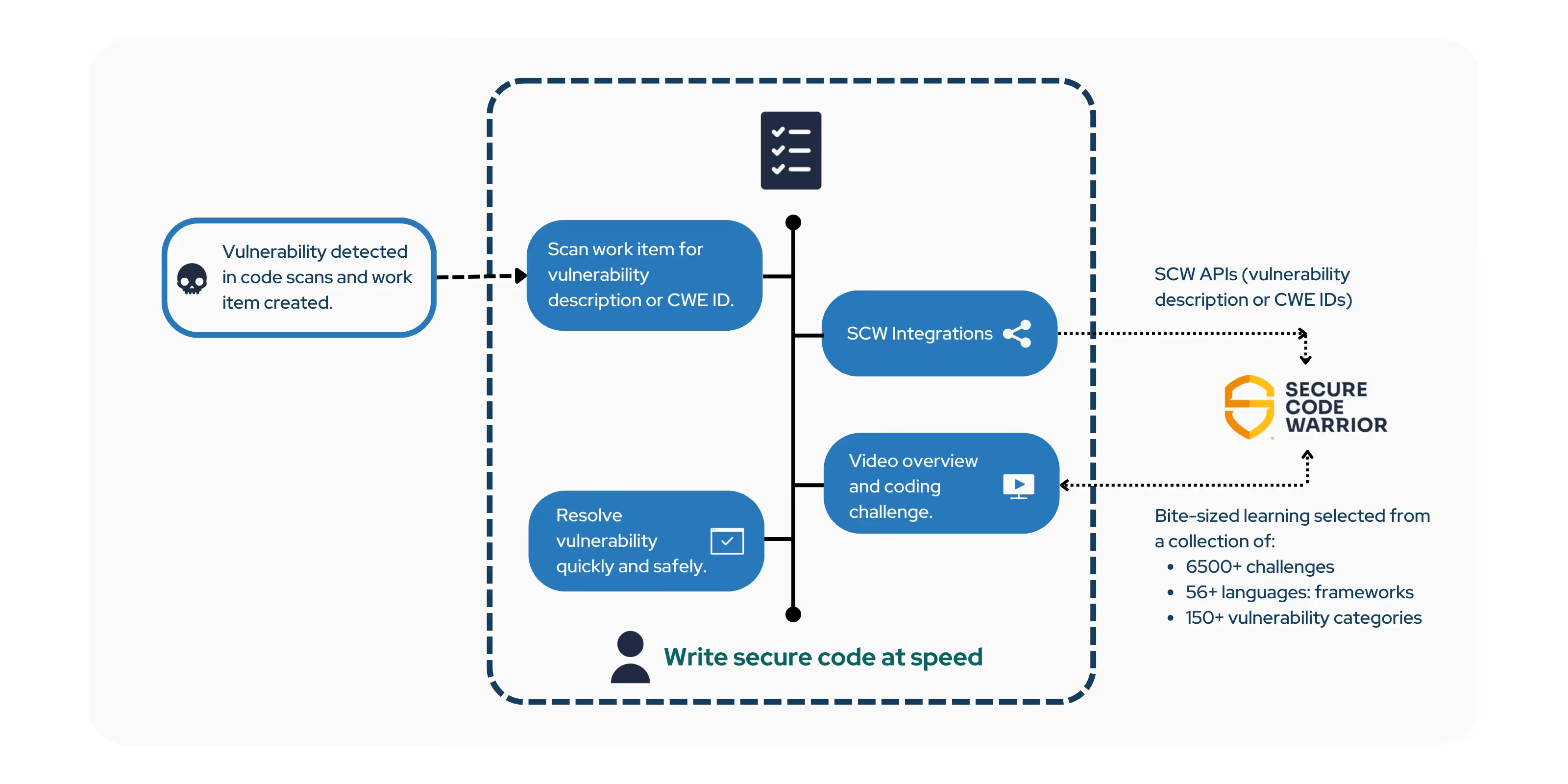

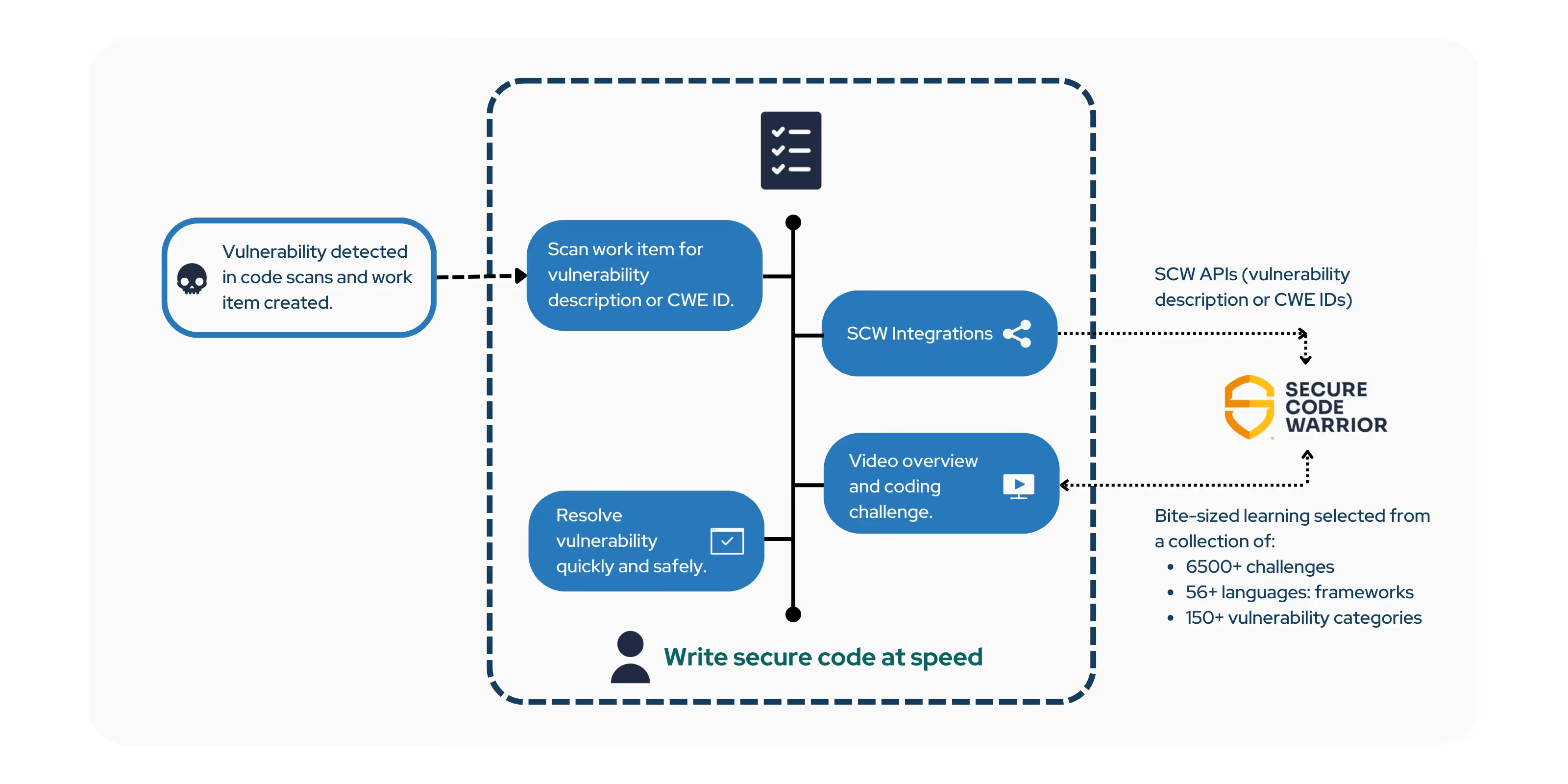

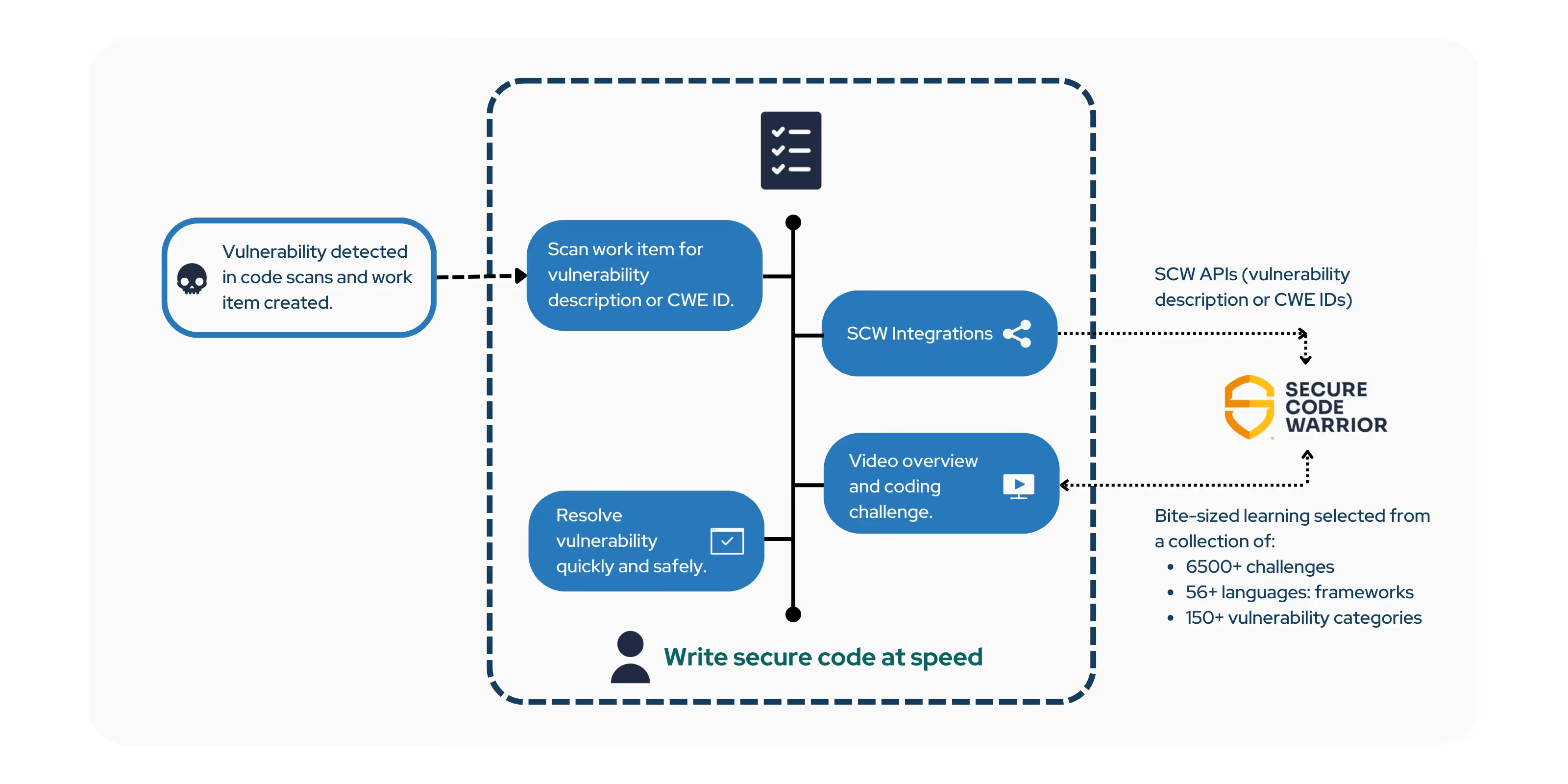

Secure Code Warriorのインテグレーションは信頼できる修復アドバイスを提供するため、開発者はフロー内にとどまりながらセキュリティバグを自信を持って解決できます。開発者が自分で修正を行えるようにすることで、AppSecはリスクの監視と組織のセキュリティ体制の強化に集中できます。

作業項目にコンテキストに応じたセキュア・コーディング・ガイダンスを組み込むことで、開発者は検出された脆弱性とその修正方法について詳しく学ぶための支援を即座に得ることができます。その結果、MTTRが短縮されるだけでなく、ソースの脆弱性を積極的に減らす貴重な学習結果、つまりコードの脆弱性を積極的に削減できるだけでなく、MTTRが短縮されます。

チーム全体で学習をスケールアップ

SCORM LMS インテグレーション

SCORMは共有可能なコンテンツオブジェクト参照モデルを意味し、eコースの国際標準です。コースがSCORM形式で公開されていれば、ほとんどすべての学習管理システム (LMS) で認識されるはずです。SCORMを使えば、簡単に管理できます。 セキュアコードトレーニング 他のトレーニングプラットフォームと一緒に1か所でプログラムできます。

コードを発送する前に、習熟度を確認してください

Okta ワークフロー向けセキュアコードウォリアーコネクター フローに組み込むことができるセキュリティ能力チェックの機能により、安全でないコードがコードベースに導入されるのを防ぐのに役立ちます。GitHub リポジトリなどのコードベースで作業する場合、必要なレッスンや評価をベースのコーディングの修飾子として設定できます。これにより、リーダーは各開発者が関連するコードベースで作業する準備が整っていることを確認できるようになり、組織全体のセキュリティ体制をレベルアップできます。

個々の開発者がリポジトリにアクセスしてコードをコミットするために必要なセキュア・コーディング・スキルを習得していることを確認することで、ソフトウェア開発ライフサイクル全体にセキュリティを導入します。この統合により、開発者はSCWの非常に魅力的なプラットフォームを通じて最新のセキュリティプラクティスを確実に学び、手動によるコードレビューの負担の一部が軽減され、エンジニアリング時間を解放して品質を犠牲にすることなくより多くの機能をリリースできるようになります。

Okta + SCW について詳しくはこちらまたはを参照してください デモ ここ。

コードをコミットする際のジャストインタイムサポート

SCW for GitHub により、GitHub ワークフロー内でのコンテキストトレーニングが可能になります SARIF ファイルに保存するか、作業中のイシューやプルリクエストに直接保存してください。これにより、開発者は最も必要なときに知識にアクセスできるようになり、高品質なコードをより早くリリースできるようになります。この統合によって、理解せずに適用されることが多いパッチが可能になるだけではありません。脆弱なコードを迅速に認識できるように、適切で安全なコーディングパターンが継続的に強化されます。

SCW+GitHub についてさらに詳しくまたはを参照してください デモ

GitLab に統合された、実用的で安全なコーディングガイダンス 脆弱性レポートの脆弱性の詳細セクションに関連性の高いSecure Code Warriorトレーニングリンクが埋め込まれています。この統合を可能にすることで、最終的に知識の学習と応用の間の時間差を縮め、将来利用できるようにするのに役立ちます。たとえば、脆弱性スキャナーがアプリケーションコード内のクロスサイトリクエストフォージェリ (CSRF) を検出した場合、脆弱性の詳細が関連するトレーニングリンクで更新されます。

「Secure Code Warriorのプラットフォームにおけるセキュアコーディングの広範なコンテキスト学習を提供することで、開発者は最初からセキュリティファーストを採用できるようになり、時間を節約できるだけでなく、新しいスキルの開発にも役立ちます。」-GitLabの副社長、Nima Badiey

さらに詳しく SCW + GitLab について

シノプシス・シーカーの統合 Secure Code Warriorのリソース、ビデオ、およびSeeker内の脆弱性発見へのトレーニングリンクが埋め込まれています。これにより、Seeker内の簡単にアクセスできるトレーニングガイダンスで脆弱性を特定して解決するマイクロラーニングにより、業界標準や規制への準拠が保証されます。

シノプシス + SCW の詳細はこちら

今すぐ必要なときにチケット内のヘルプ

セキュリティ上の欠陥を見つけるだけじゃなくて、修正の手助けを求めてください Jira 用セキュアコードウォリアー。 開発者は Jira Issue Tracker 内で状況に応じたトレーニングを受けることができるため、開発者は最も必要なときに知識にアクセスできるため、高品質なコードをより早くリリースできます。Secure Code Warrior for Jira はこれらの問題の詳細を検出し、開発者が慣れ親しんだ環境内の特定のトレーニングビデオにアクセスすることで、これらの問題の解決方法を学ぶ機会を開発者に提供します。コンテキストに応じたマイクロラーニングを通じて、開発チームはコードベース全体の脆弱性を減らし、Jira を介して追跡と報告することで脆弱性を常に把握できます。

さらに詳しく SCW + Jira について

安全なコードを高速に作成

Secure Code Warriorの技術スタック統合により、一般的な脆弱性に対する業界で信頼されているガイダンスとソリューションによるマイクロラーニングと迅速な修復が可能になります。

- トレーニングリンクは Issue やプルリクエストにコメントとして添付されるため、必要なときに簡単にガイダンスにアクセスできます。

- コンテンツは関連性が高く、共通弱点列挙(CWE)またはオープンウェブアプリケーションセキュリティプロジェクト(OWASP)の参照に基づいて取得されます。

- 対象範囲が広いということは、学習リソースは世界有数の安全なコーディングトレーニングのコレクションから提供されているということです。

よくある脆弱性は、その多くが数十年前から知られていますが、事後対応型の対策により、SDLC内で未だに存在し続けています。スキャンツールとペンテストで問題が発見されるのは、多くの場合、アプリケーションがすでに本番環境に入った後です。これらのツールは非常に遅いことで有名で、複数の誤検出や陰性が見つかり、手動での確認が必要になり、問題の原因や原因に対処することはほとんどありません。

開発者がワークフロー内でマイクロラーニングと修復アドバイスを提供できるようにすることで、開発者は開発プロセスの早い段階でセキュリティの弱点を発見でき、さらに悪いことに、後で悪用される可能性のある脆弱性を残す前に開発プロセスの早い段階で発見できます。Secure Code Warriorインテグレーションは、開発者が作業する場面に対応し、脆弱性の発見と修正を迅速に行えるようにするだけでなく、信頼できるリソースと簡単なガイダンスから学び、ソフトウェア開発ライフサイクルの重要な要素としてスキルを高め、セキュリティを強化します。

もっと詳しく知りたいですか?

堅牢な技術スタックの重要性は誰もが知っています。コード内の脆弱性の発見と修正に関しては、平均修復時間を短縮し、信頼できる堅牢なソリューションを使用することが、Secure Code Warriorの統合の目標です。マイクロラーニングの瞬間を開発者のワークフローに統合することが、より良い学習と迅速な修復の鍵です。

Secure Code Warriorは、ソフトウェア開発ライフサイクル全体にわたってコードを保護し、サイバーセキュリティを最優先とする文化を築くお手伝いをします。アプリケーションセキュリティマネージャー、開発者、CISO、またはセキュリティ関係者であるかに関わらず、安全でないコードに関連するリスクを軽減するお手伝いをします。

デモを予約テイラー・ブロードフット・ナイマークは、セキュア・コード・ウォリアーのプロダクト・マーケティング・マネージャーです。サイバーセキュリティとアジャイルラーニングに関する記事を複数執筆し、製品発売、GTM戦略、顧客支援の責任者でもあります。

開発者がいる場所で会いましょう

より迅速で安全なリリースのためにDevSecOpsを検討している組織は、統合されたテクノロジースタックによって開発者の生産性を最適化することの重要性を知っています。Secure Code Warriorのソフトウェア統合は、GitHub、Jira などの日常的に使用するツールに統合された安全な開発リソースを開発者に提供します。

Secure Code Warriorを使用すると、安全なコードプログラムをお好みの製品や開発者のワークフローに直接組み込むことができるため、ジャストインタイムの修正が可能になり、学習成果も安定します。

迅速な修復による脆弱性の軽減

脆弱性を見つけて修正することは、いくつかのピースや役立つカバーアートなしで大きなパズルを解くようなものです。堅牢なソリューションが完成するまでに数日、数週間、場合によっては数か月かかることもあります。これは、開発者が問題の修正方法を知らない場合や、これまで問題に遭遇したことがない場合や、テストも検証もされていないソリューションの展開をためらっている場合など、特に難しい場合があります。

EdgeScan 2022脆弱性統計レポートによると、フルスタック全体で見つかった脆弱性の平均修復時間(MTTR)は 57.5 日 (エッジスキャン 2022 脆弱性統計レポート)。

これは、貴重なデータが危険にさらされ、信頼が失われ、貴重な開発者の生産性が無駄になる重大な状況です。その結果、コードリリースの速度が低下し、デプロイされたソリューションに関する知識や信頼の欠如による迅速な修正やずさんなパッチワークにより、最終的には技術的な負債が増えます。

Secure Code Warriorのインテグレーションは信頼できる修復アドバイスを提供するため、開発者はフロー内にとどまりながらセキュリティバグを自信を持って解決できます。開発者が自分で修正を行えるようにすることで、AppSecはリスクの監視と組織のセキュリティ体制の強化に集中できます。

作業項目にコンテキストに応じたセキュア・コーディング・ガイダンスを組み込むことで、開発者は検出された脆弱性とその修正方法について詳しく学ぶための支援を即座に得ることができます。その結果、MTTRが短縮されるだけでなく、ソースの脆弱性を積極的に減らす貴重な学習結果、つまりコードの脆弱性を積極的に削減できるだけでなく、MTTRが短縮されます。

チーム全体で学習をスケールアップ

SCORM LMS インテグレーション

SCORMは共有可能なコンテンツオブジェクト参照モデルを意味し、eコースの国際標準です。コースがSCORM形式で公開されていれば、ほとんどすべての学習管理システム (LMS) で認識されるはずです。SCORMを使えば、簡単に管理できます。 セキュアコードトレーニング 他のトレーニングプラットフォームと一緒に1か所でプログラムできます。

コードを発送する前に、習熟度を確認してください

Okta ワークフロー向けセキュアコードウォリアーコネクター フローに組み込むことができるセキュリティ能力チェックの機能により、安全でないコードがコードベースに導入されるのを防ぐのに役立ちます。GitHub リポジトリなどのコードベースで作業する場合、必要なレッスンや評価をベースのコーディングの修飾子として設定できます。これにより、リーダーは各開発者が関連するコードベースで作業する準備が整っていることを確認できるようになり、組織全体のセキュリティ体制をレベルアップできます。

個々の開発者がリポジトリにアクセスしてコードをコミットするために必要なセキュア・コーディング・スキルを習得していることを確認することで、ソフトウェア開発ライフサイクル全体にセキュリティを導入します。この統合により、開発者はSCWの非常に魅力的なプラットフォームを通じて最新のセキュリティプラクティスを確実に学び、手動によるコードレビューの負担の一部が軽減され、エンジニアリング時間を解放して品質を犠牲にすることなくより多くの機能をリリースできるようになります。

Okta + SCW について詳しくはこちらまたはを参照してください デモ ここ。

コードをコミットする際のジャストインタイムサポート

SCW for GitHub により、GitHub ワークフロー内でのコンテキストトレーニングが可能になります SARIF ファイルに保存するか、作業中のイシューやプルリクエストに直接保存してください。これにより、開発者は最も必要なときに知識にアクセスできるようになり、高品質なコードをより早くリリースできるようになります。この統合によって、理解せずに適用されることが多いパッチが可能になるだけではありません。脆弱なコードを迅速に認識できるように、適切で安全なコーディングパターンが継続的に強化されます。

SCW+GitHub についてさらに詳しくまたはを参照してください デモ

GitLab に統合された、実用的で安全なコーディングガイダンス 脆弱性レポートの脆弱性の詳細セクションに関連性の高いSecure Code Warriorトレーニングリンクが埋め込まれています。この統合を可能にすることで、最終的に知識の学習と応用の間の時間差を縮め、将来利用できるようにするのに役立ちます。たとえば、脆弱性スキャナーがアプリケーションコード内のクロスサイトリクエストフォージェリ (CSRF) を検出した場合、脆弱性の詳細が関連するトレーニングリンクで更新されます。

「Secure Code Warriorのプラットフォームにおけるセキュアコーディングの広範なコンテキスト学習を提供することで、開発者は最初からセキュリティファーストを採用できるようになり、時間を節約できるだけでなく、新しいスキルの開発にも役立ちます。」-GitLabの副社長、Nima Badiey

さらに詳しく SCW + GitLab について

シノプシス・シーカーの統合 Secure Code Warriorのリソース、ビデオ、およびSeeker内の脆弱性発見へのトレーニングリンクが埋め込まれています。これにより、Seeker内の簡単にアクセスできるトレーニングガイダンスで脆弱性を特定して解決するマイクロラーニングにより、業界標準や規制への準拠が保証されます。

シノプシス + SCW の詳細はこちら

今すぐ必要なときにチケット内のヘルプ

セキュリティ上の欠陥を見つけるだけじゃなくて、修正の手助けを求めてください Jira 用セキュアコードウォリアー。 開発者は Jira Issue Tracker 内で状況に応じたトレーニングを受けることができるため、開発者は最も必要なときに知識にアクセスできるため、高品質なコードをより早くリリースできます。Secure Code Warrior for Jira はこれらの問題の詳細を検出し、開発者が慣れ親しんだ環境内の特定のトレーニングビデオにアクセスすることで、これらの問題の解決方法を学ぶ機会を開発者に提供します。コンテキストに応じたマイクロラーニングを通じて、開発チームはコードベース全体の脆弱性を減らし、Jira を介して追跡と報告することで脆弱性を常に把握できます。

さらに詳しく SCW + Jira について

安全なコードを高速に作成

Secure Code Warriorの技術スタック統合により、一般的な脆弱性に対する業界で信頼されているガイダンスとソリューションによるマイクロラーニングと迅速な修復が可能になります。

- トレーニングリンクは Issue やプルリクエストにコメントとして添付されるため、必要なときに簡単にガイダンスにアクセスできます。

- コンテンツは関連性が高く、共通弱点列挙(CWE)またはオープンウェブアプリケーションセキュリティプロジェクト(OWASP)の参照に基づいて取得されます。

- 対象範囲が広いということは、学習リソースは世界有数の安全なコーディングトレーニングのコレクションから提供されているということです。

よくある脆弱性は、その多くが数十年前から知られていますが、事後対応型の対策により、SDLC内で未だに存在し続けています。スキャンツールとペンテストで問題が発見されるのは、多くの場合、アプリケーションがすでに本番環境に入った後です。これらのツールは非常に遅いことで有名で、複数の誤検出や陰性が見つかり、手動での確認が必要になり、問題の原因や原因に対処することはほとんどありません。

開発者がワークフロー内でマイクロラーニングと修復アドバイスを提供できるようにすることで、開発者は開発プロセスの早い段階でセキュリティの弱点を発見でき、さらに悪いことに、後で悪用される可能性のある脆弱性を残す前に開発プロセスの早い段階で発見できます。Secure Code Warriorインテグレーションは、開発者が作業する場面に対応し、脆弱性の発見と修正を迅速に行えるようにするだけでなく、信頼できるリソースと簡単なガイダンスから学び、ソフトウェア開発ライフサイクルの重要な要素としてスキルを高め、セキュリティを強化します。

もっと詳しく知りたいですか?

開発者がいる場所で会いましょう

より迅速で安全なリリースのためにDevSecOpsを検討している組織は、統合されたテクノロジースタックによって開発者の生産性を最適化することの重要性を知っています。Secure Code Warriorのソフトウェア統合は、GitHub、Jira などの日常的に使用するツールに統合された安全な開発リソースを開発者に提供します。

Secure Code Warriorを使用すると、安全なコードプログラムをお好みの製品や開発者のワークフローに直接組み込むことができるため、ジャストインタイムの修正が可能になり、学習成果も安定します。

迅速な修復による脆弱性の軽減

脆弱性を見つけて修正することは、いくつかのピースや役立つカバーアートなしで大きなパズルを解くようなものです。堅牢なソリューションが完成するまでに数日、数週間、場合によっては数か月かかることもあります。これは、開発者が問題の修正方法を知らない場合や、これまで問題に遭遇したことがない場合や、テストも検証もされていないソリューションの展開をためらっている場合など、特に難しい場合があります。

EdgeScan 2022脆弱性統計レポートによると、フルスタック全体で見つかった脆弱性の平均修復時間(MTTR)は 57.5 日 (エッジスキャン 2022 脆弱性統計レポート)。

これは、貴重なデータが危険にさらされ、信頼が失われ、貴重な開発者の生産性が無駄になる重大な状況です。その結果、コードリリースの速度が低下し、デプロイされたソリューションに関する知識や信頼の欠如による迅速な修正やずさんなパッチワークにより、最終的には技術的な負債が増えます。

Secure Code Warriorのインテグレーションは信頼できる修復アドバイスを提供するため、開発者はフロー内にとどまりながらセキュリティバグを自信を持って解決できます。開発者が自分で修正を行えるようにすることで、AppSecはリスクの監視と組織のセキュリティ体制の強化に集中できます。

作業項目にコンテキストに応じたセキュア・コーディング・ガイダンスを組み込むことで、開発者は検出された脆弱性とその修正方法について詳しく学ぶための支援を即座に得ることができます。その結果、MTTRが短縮されるだけでなく、ソースの脆弱性を積極的に減らす貴重な学習結果、つまりコードの脆弱性を積極的に削減できるだけでなく、MTTRが短縮されます。

チーム全体で学習をスケールアップ

SCORM LMS インテグレーション

SCORMは共有可能なコンテンツオブジェクト参照モデルを意味し、eコースの国際標準です。コースがSCORM形式で公開されていれば、ほとんどすべての学習管理システム (LMS) で認識されるはずです。SCORMを使えば、簡単に管理できます。 セキュアコードトレーニング 他のトレーニングプラットフォームと一緒に1か所でプログラムできます。

コードを発送する前に、習熟度を確認してください

Okta ワークフロー向けセキュアコードウォリアーコネクター フローに組み込むことができるセキュリティ能力チェックの機能により、安全でないコードがコードベースに導入されるのを防ぐのに役立ちます。GitHub リポジトリなどのコードベースで作業する場合、必要なレッスンや評価をベースのコーディングの修飾子として設定できます。これにより、リーダーは各開発者が関連するコードベースで作業する準備が整っていることを確認できるようになり、組織全体のセキュリティ体制をレベルアップできます。

個々の開発者がリポジトリにアクセスしてコードをコミットするために必要なセキュア・コーディング・スキルを習得していることを確認することで、ソフトウェア開発ライフサイクル全体にセキュリティを導入します。この統合により、開発者はSCWの非常に魅力的なプラットフォームを通じて最新のセキュリティプラクティスを確実に学び、手動によるコードレビューの負担の一部が軽減され、エンジニアリング時間を解放して品質を犠牲にすることなくより多くの機能をリリースできるようになります。

Okta + SCW について詳しくはこちらまたはを参照してください デモ ここ。

コードをコミットする際のジャストインタイムサポート

SCW for GitHub により、GitHub ワークフロー内でのコンテキストトレーニングが可能になります SARIF ファイルに保存するか、作業中のイシューやプルリクエストに直接保存してください。これにより、開発者は最も必要なときに知識にアクセスできるようになり、高品質なコードをより早くリリースできるようになります。この統合によって、理解せずに適用されることが多いパッチが可能になるだけではありません。脆弱なコードを迅速に認識できるように、適切で安全なコーディングパターンが継続的に強化されます。

SCW+GitHub についてさらに詳しくまたはを参照してください デモ

GitLab に統合された、実用的で安全なコーディングガイダンス 脆弱性レポートの脆弱性の詳細セクションに関連性の高いSecure Code Warriorトレーニングリンクが埋め込まれています。この統合を可能にすることで、最終的に知識の学習と応用の間の時間差を縮め、将来利用できるようにするのに役立ちます。たとえば、脆弱性スキャナーがアプリケーションコード内のクロスサイトリクエストフォージェリ (CSRF) を検出した場合、脆弱性の詳細が関連するトレーニングリンクで更新されます。

「Secure Code Warriorのプラットフォームにおけるセキュアコーディングの広範なコンテキスト学習を提供することで、開発者は最初からセキュリティファーストを採用できるようになり、時間を節約できるだけでなく、新しいスキルの開発にも役立ちます。」-GitLabの副社長、Nima Badiey

さらに詳しく SCW + GitLab について

シノプシス・シーカーの統合 Secure Code Warriorのリソース、ビデオ、およびSeeker内の脆弱性発見へのトレーニングリンクが埋め込まれています。これにより、Seeker内の簡単にアクセスできるトレーニングガイダンスで脆弱性を特定して解決するマイクロラーニングにより、業界標準や規制への準拠が保証されます。

シノプシス + SCW の詳細はこちら

今すぐ必要なときにチケット内のヘルプ

セキュリティ上の欠陥を見つけるだけじゃなくて、修正の手助けを求めてください Jira 用セキュアコードウォリアー。 開発者は Jira Issue Tracker 内で状況に応じたトレーニングを受けることができるため、開発者は最も必要なときに知識にアクセスできるため、高品質なコードをより早くリリースできます。Secure Code Warrior for Jira はこれらの問題の詳細を検出し、開発者が慣れ親しんだ環境内の特定のトレーニングビデオにアクセスすることで、これらの問題の解決方法を学ぶ機会を開発者に提供します。コンテキストに応じたマイクロラーニングを通じて、開発チームはコードベース全体の脆弱性を減らし、Jira を介して追跡と報告することで脆弱性を常に把握できます。

さらに詳しく SCW + Jira について

安全なコードを高速に作成

Secure Code Warriorの技術スタック統合により、一般的な脆弱性に対する業界で信頼されているガイダンスとソリューションによるマイクロラーニングと迅速な修復が可能になります。

- トレーニングリンクは Issue やプルリクエストにコメントとして添付されるため、必要なときに簡単にガイダンスにアクセスできます。

- コンテンツは関連性が高く、共通弱点列挙(CWE)またはオープンウェブアプリケーションセキュリティプロジェクト(OWASP)の参照に基づいて取得されます。

- 対象範囲が広いということは、学習リソースは世界有数の安全なコーディングトレーニングのコレクションから提供されているということです。

よくある脆弱性は、その多くが数十年前から知られていますが、事後対応型の対策により、SDLC内で未だに存在し続けています。スキャンツールとペンテストで問題が発見されるのは、多くの場合、アプリケーションがすでに本番環境に入った後です。これらのツールは非常に遅いことで有名で、複数の誤検出や陰性が見つかり、手動での確認が必要になり、問題の原因や原因に対処することはほとんどありません。

開発者がワークフロー内でマイクロラーニングと修復アドバイスを提供できるようにすることで、開発者は開発プロセスの早い段階でセキュリティの弱点を発見でき、さらに悪いことに、後で悪用される可能性のある脆弱性を残す前に開発プロセスの早い段階で発見できます。Secure Code Warriorインテグレーションは、開発者が作業する場面に対応し、脆弱性の発見と修正を迅速に行えるようにするだけでなく、信頼できるリソースと簡単なガイダンスから学び、ソフトウェア開発ライフサイクルの重要な要素としてスキルを高め、セキュリティを強化します。

もっと詳しく知りたいですか?

以下のリンクをクリックして、このリソースのPDFをダウンロードしてください。

Secure Code Warriorは、ソフトウェア開発ライフサイクル全体にわたってコードを保護し、サイバーセキュリティを最優先とする文化を築くお手伝いをします。アプリケーションセキュリティマネージャー、開発者、CISO、またはセキュリティ関係者であるかに関わらず、安全でないコードに関連するリスクを軽減するお手伝いをします。

レポートを表示デモを予約テイラー・ブロードフット・ナイマークは、セキュア・コード・ウォリアーのプロダクト・マーケティング・マネージャーです。サイバーセキュリティとアジャイルラーニングに関する記事を複数執筆し、製品発売、GTM戦略、顧客支援の責任者でもあります。

開発者がいる場所で会いましょう

より迅速で安全なリリースのためにDevSecOpsを検討している組織は、統合されたテクノロジースタックによって開発者の生産性を最適化することの重要性を知っています。Secure Code Warriorのソフトウェア統合は、GitHub、Jira などの日常的に使用するツールに統合された安全な開発リソースを開発者に提供します。

Secure Code Warriorを使用すると、安全なコードプログラムをお好みの製品や開発者のワークフローに直接組み込むことができるため、ジャストインタイムの修正が可能になり、学習成果も安定します。

迅速な修復による脆弱性の軽減

脆弱性を見つけて修正することは、いくつかのピースや役立つカバーアートなしで大きなパズルを解くようなものです。堅牢なソリューションが完成するまでに数日、数週間、場合によっては数か月かかることもあります。これは、開発者が問題の修正方法を知らない場合や、これまで問題に遭遇したことがない場合や、テストも検証もされていないソリューションの展開をためらっている場合など、特に難しい場合があります。

EdgeScan 2022脆弱性統計レポートによると、フルスタック全体で見つかった脆弱性の平均修復時間(MTTR)は 57.5 日 (エッジスキャン 2022 脆弱性統計レポート)。

これは、貴重なデータが危険にさらされ、信頼が失われ、貴重な開発者の生産性が無駄になる重大な状況です。その結果、コードリリースの速度が低下し、デプロイされたソリューションに関する知識や信頼の欠如による迅速な修正やずさんなパッチワークにより、最終的には技術的な負債が増えます。

Secure Code Warriorのインテグレーションは信頼できる修復アドバイスを提供するため、開発者はフロー内にとどまりながらセキュリティバグを自信を持って解決できます。開発者が自分で修正を行えるようにすることで、AppSecはリスクの監視と組織のセキュリティ体制の強化に集中できます。

作業項目にコンテキストに応じたセキュア・コーディング・ガイダンスを組み込むことで、開発者は検出された脆弱性とその修正方法について詳しく学ぶための支援を即座に得ることができます。その結果、MTTRが短縮されるだけでなく、ソースの脆弱性を積極的に減らす貴重な学習結果、つまりコードの脆弱性を積極的に削減できるだけでなく、MTTRが短縮されます。

チーム全体で学習をスケールアップ

SCORM LMS インテグレーション

SCORMは共有可能なコンテンツオブジェクト参照モデルを意味し、eコースの国際標準です。コースがSCORM形式で公開されていれば、ほとんどすべての学習管理システム (LMS) で認識されるはずです。SCORMを使えば、簡単に管理できます。 セキュアコードトレーニング 他のトレーニングプラットフォームと一緒に1か所でプログラムできます。

コードを発送する前に、習熟度を確認してください

Okta ワークフロー向けセキュアコードウォリアーコネクター フローに組み込むことができるセキュリティ能力チェックの機能により、安全でないコードがコードベースに導入されるのを防ぐのに役立ちます。GitHub リポジトリなどのコードベースで作業する場合、必要なレッスンや評価をベースのコーディングの修飾子として設定できます。これにより、リーダーは各開発者が関連するコードベースで作業する準備が整っていることを確認できるようになり、組織全体のセキュリティ体制をレベルアップできます。

個々の開発者がリポジトリにアクセスしてコードをコミットするために必要なセキュア・コーディング・スキルを習得していることを確認することで、ソフトウェア開発ライフサイクル全体にセキュリティを導入します。この統合により、開発者はSCWの非常に魅力的なプラットフォームを通じて最新のセキュリティプラクティスを確実に学び、手動によるコードレビューの負担の一部が軽減され、エンジニアリング時間を解放して品質を犠牲にすることなくより多くの機能をリリースできるようになります。

Okta + SCW について詳しくはこちらまたはを参照してください デモ ここ。

コードをコミットする際のジャストインタイムサポート

SCW for GitHub により、GitHub ワークフロー内でのコンテキストトレーニングが可能になります SARIF ファイルに保存するか、作業中のイシューやプルリクエストに直接保存してください。これにより、開発者は最も必要なときに知識にアクセスできるようになり、高品質なコードをより早くリリースできるようになります。この統合によって、理解せずに適用されることが多いパッチが可能になるだけではありません。脆弱なコードを迅速に認識できるように、適切で安全なコーディングパターンが継続的に強化されます。

SCW+GitHub についてさらに詳しくまたはを参照してください デモ

GitLab に統合された、実用的で安全なコーディングガイダンス 脆弱性レポートの脆弱性の詳細セクションに関連性の高いSecure Code Warriorトレーニングリンクが埋め込まれています。この統合を可能にすることで、最終的に知識の学習と応用の間の時間差を縮め、将来利用できるようにするのに役立ちます。たとえば、脆弱性スキャナーがアプリケーションコード内のクロスサイトリクエストフォージェリ (CSRF) を検出した場合、脆弱性の詳細が関連するトレーニングリンクで更新されます。

「Secure Code Warriorのプラットフォームにおけるセキュアコーディングの広範なコンテキスト学習を提供することで、開発者は最初からセキュリティファーストを採用できるようになり、時間を節約できるだけでなく、新しいスキルの開発にも役立ちます。」-GitLabの副社長、Nima Badiey

さらに詳しく SCW + GitLab について

シノプシス・シーカーの統合 Secure Code Warriorのリソース、ビデオ、およびSeeker内の脆弱性発見へのトレーニングリンクが埋め込まれています。これにより、Seeker内の簡単にアクセスできるトレーニングガイダンスで脆弱性を特定して解決するマイクロラーニングにより、業界標準や規制への準拠が保証されます。

シノプシス + SCW の詳細はこちら

今すぐ必要なときにチケット内のヘルプ

セキュリティ上の欠陥を見つけるだけじゃなくて、修正の手助けを求めてください Jira 用セキュアコードウォリアー。 開発者は Jira Issue Tracker 内で状況に応じたトレーニングを受けることができるため、開発者は最も必要なときに知識にアクセスできるため、高品質なコードをより早くリリースできます。Secure Code Warrior for Jira はこれらの問題の詳細を検出し、開発者が慣れ親しんだ環境内の特定のトレーニングビデオにアクセスすることで、これらの問題の解決方法を学ぶ機会を開発者に提供します。コンテキストに応じたマイクロラーニングを通じて、開発チームはコードベース全体の脆弱性を減らし、Jira を介して追跡と報告することで脆弱性を常に把握できます。

さらに詳しく SCW + Jira について

安全なコードを高速に作成

Secure Code Warriorの技術スタック統合により、一般的な脆弱性に対する業界で信頼されているガイダンスとソリューションによるマイクロラーニングと迅速な修復が可能になります。

- トレーニングリンクは Issue やプルリクエストにコメントとして添付されるため、必要なときに簡単にガイダンスにアクセスできます。

- コンテンツは関連性が高く、共通弱点列挙(CWE)またはオープンウェブアプリケーションセキュリティプロジェクト(OWASP)の参照に基づいて取得されます。

- 対象範囲が広いということは、学習リソースは世界有数の安全なコーディングトレーニングのコレクションから提供されているということです。

よくある脆弱性は、その多くが数十年前から知られていますが、事後対応型の対策により、SDLC内で未だに存在し続けています。スキャンツールとペンテストで問題が発見されるのは、多くの場合、アプリケーションがすでに本番環境に入った後です。これらのツールは非常に遅いことで有名で、複数の誤検出や陰性が見つかり、手動での確認が必要になり、問題の原因や原因に対処することはほとんどありません。

開発者がワークフロー内でマイクロラーニングと修復アドバイスを提供できるようにすることで、開発者は開発プロセスの早い段階でセキュリティの弱点を発見でき、さらに悪いことに、後で悪用される可能性のある脆弱性を残す前に開発プロセスの早い段階で発見できます。Secure Code Warriorインテグレーションは、開発者が作業する場面に対応し、脆弱性の発見と修正を迅速に行えるようにするだけでなく、信頼できるリソースと簡単なガイダンスから学び、ソフトウェア開発ライフサイクルの重要な要素としてスキルを高め、セキュリティを強化します。

もっと詳しく知りたいですか?

始めるためのリソース

Trust Agent:AI - Secure and scale AI-Drive development

AI is writing code. Who’s governing it? With up to 50% of AI-generated code containing security weaknesses, managing AI risk is critical. Discover how SCW's Trust Agent: AI provides the real-time visibility, proactive governance, and targeted upskilling needed to scale AI-driven development securely.

OpenText アプリケーションセキュリティのパワー + Secure Code Warrior

OpenText Application Security and Secure Code Warrior combine vulnerability detection with AI Software Governance and developer capability. Together, they help organizations reduce risk, strengthen secure coding practices, and confidently adopt AI-driven development.

Secure Code Warrior corporate overview

Secure Code Warrior is an AI Software Governance platform designed to enable organizations to safely adopt AI-driven development by bridging the gap between development velocity and enterprise security. The platform addresses the "Visibility Gap," where security teams often lack insights into shadow AI coding tools and the origins of production code.

.png)