高度なセキュリティインテリジェンス:開発者がNISTに対応できるよう支援するガイド付きコース

最近のサイバーセキュリティ業界では、非常に喜ばしい動きがあります。多くの組織で、ソフトウェアの構築時にできるだけ早い段階でセキュリティを優先させるという考え方が改善され始めているようです。これに、バイデン大統領のサイバーセキュリティに関する大統領令のような公式措置が加わり、ソフトウェアのセキュリティとデータの安全性を確保するために、誰もが自分の役割を果たす必要があることがはっきりしてきました。特に素晴らしいのは、安全なコーディング基準を維持するための開発者の役割についての議論が、政府レベルでも継続して行われていることです。

しかし、この会話には何かが欠けています。大統領令では、開発者には検証されたセキュリティスキルが必要であると示唆されていますが、現在そのような公式の認証は存在しません。しかし、適切なツールを導入し、リリース速度を維持しながら、脆弱性を大幅に削減するための戦略を考えた場合、多くの企業は、望ましい結果を生み出すにはあまりにも一般的すぎます。ここで多くの企業が行き詰まってしまうのですが、限られた開発者のトレーニングに固執したり、実践的なスキルを身につけるための一般的な基礎を構築しなかったりしています。

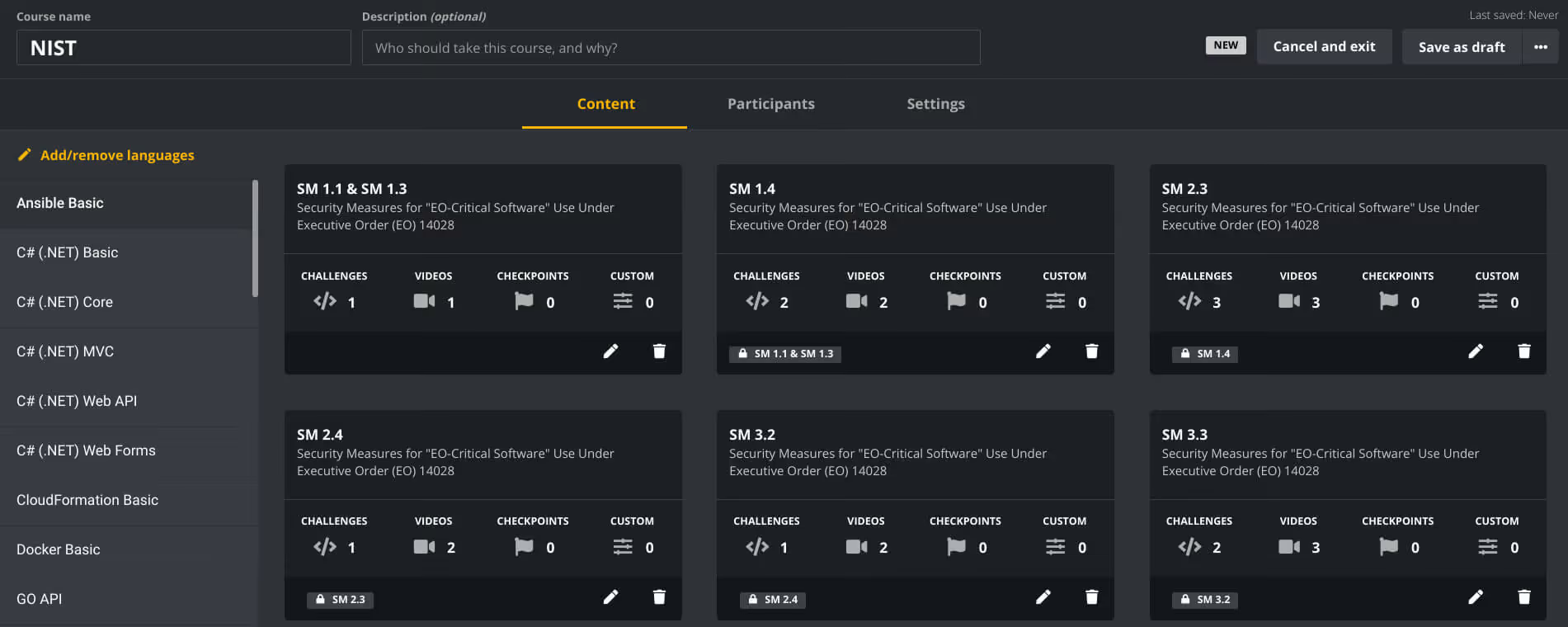

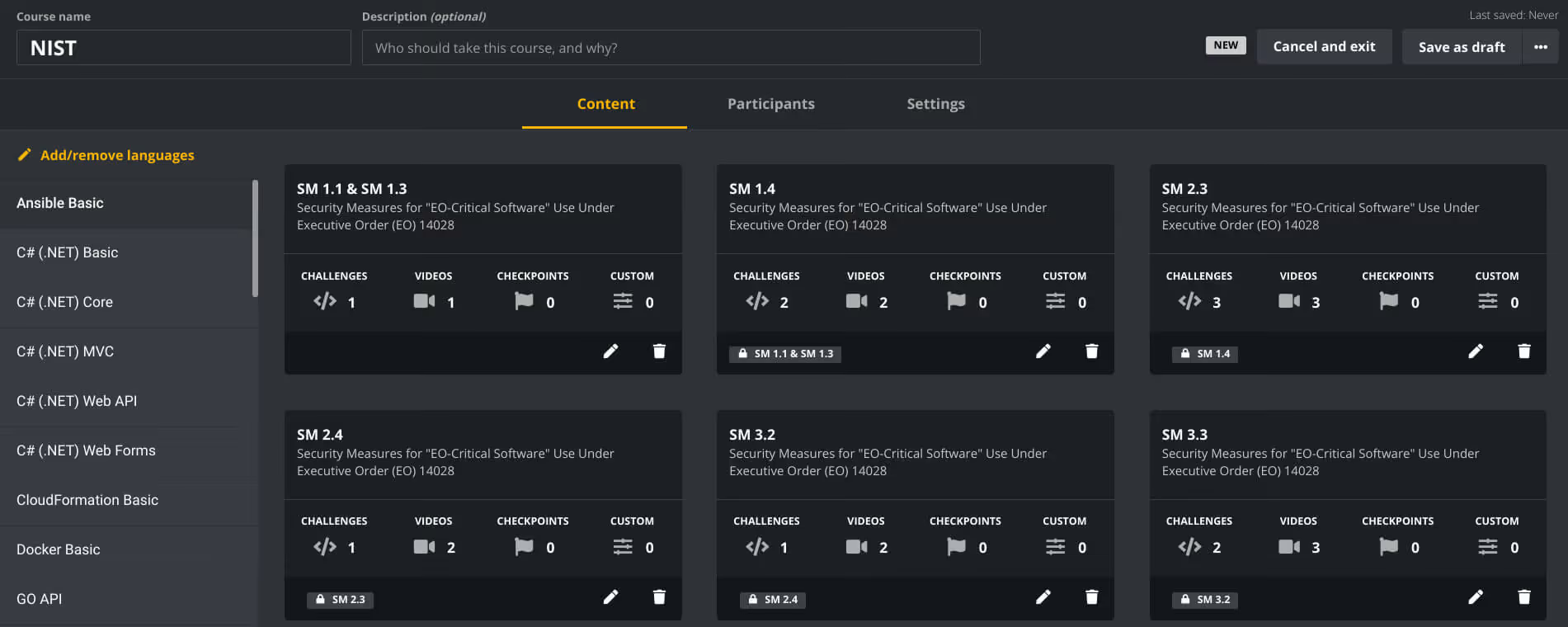

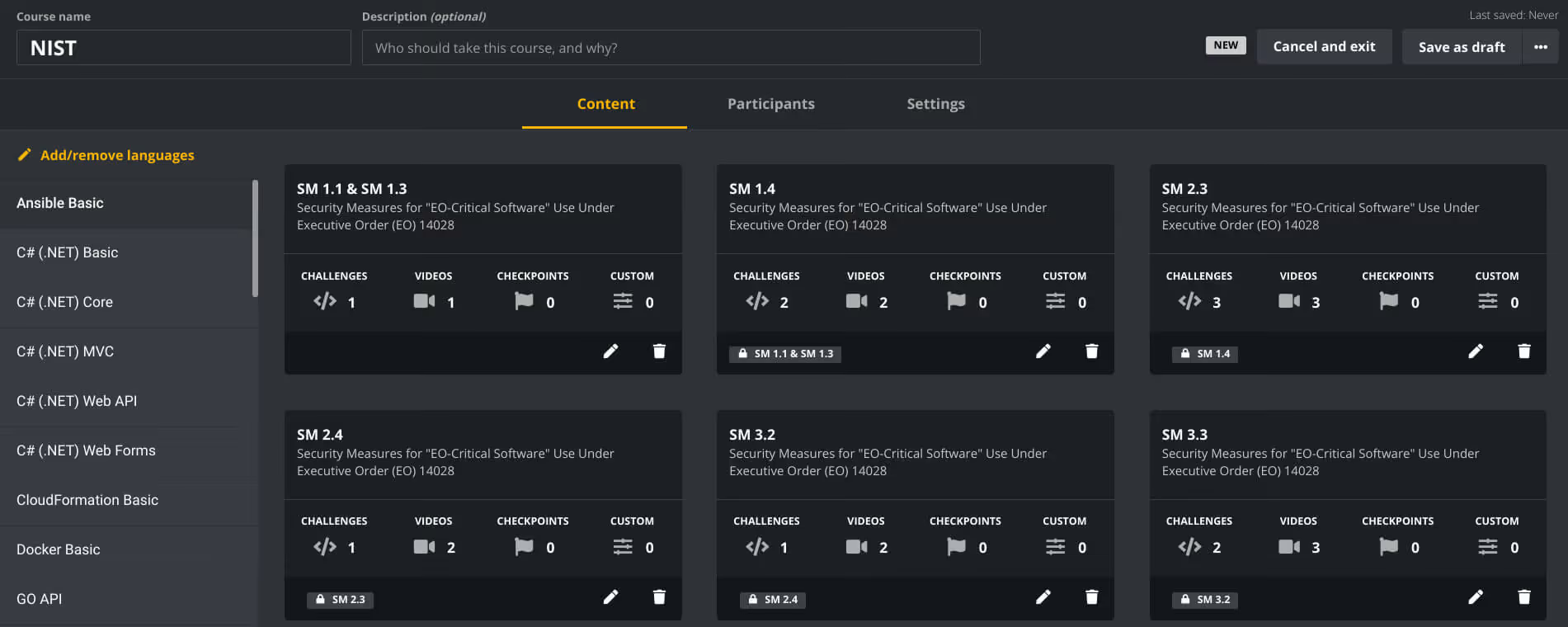

セキュリティを意識した開発者は木に登るように育つわけではありませんが、適切なツールを用いれば、より早く育成・向上させることができます。そのために、米国政府の大統領令のガイドラインに基づいて構成された、NISTコンプライアンスのための独自のコースを発表することができました。

開発者にとって意味のある、コードレベルのサポート

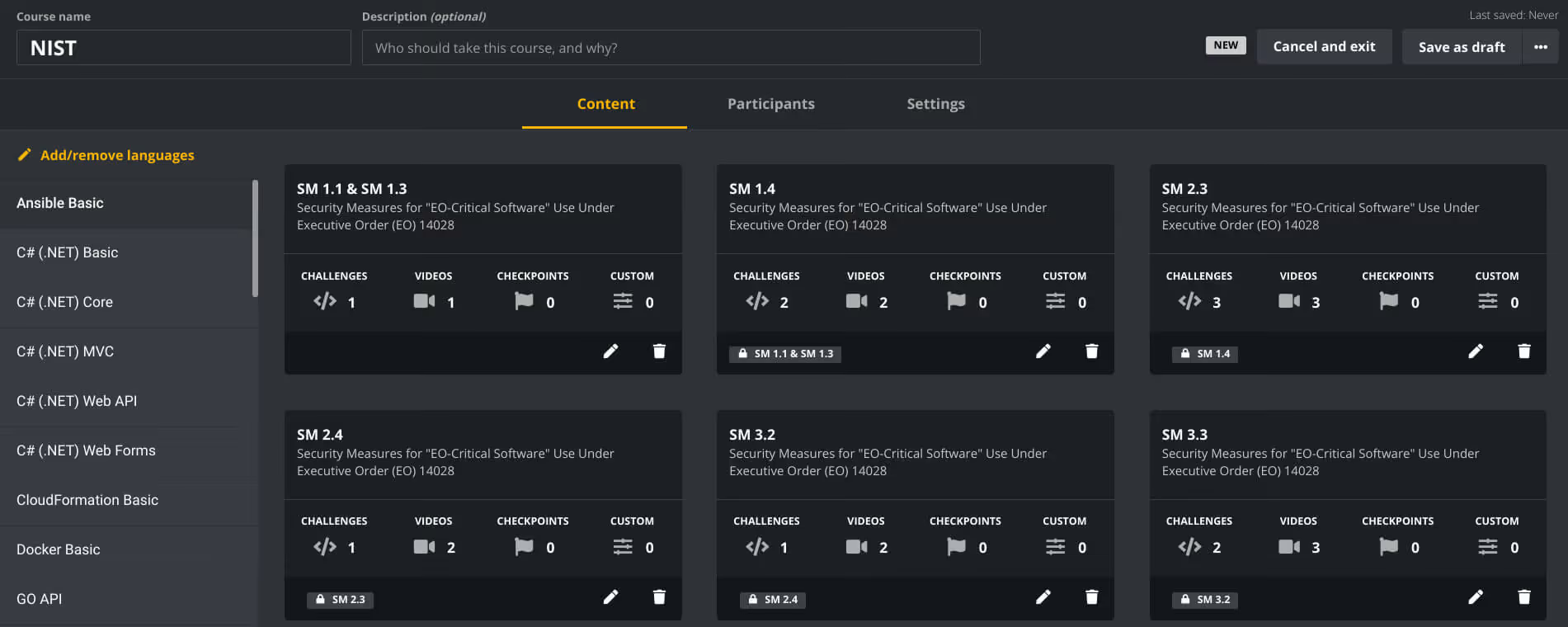

NISTのEOクリティカルソフトウェアのガイドラインを参考に、政府の最高レベルで使用されている重要なソフトウェアのセキュリティを最終的に向上させ、より高品質な開発のベンチマークとなるような5つの重要な目標を設定しました。

開発チームが真の意味で成功するためには、スキルアップが理論を超えたものでなければなりません。また、答えを見つけてアジャイルでいるために、仕事とトレーニングの間で常に状況を切り替えるようなことがないような方法で実施されなければなりません。細心のセキュリティ対策(セキュリティチームは言うまでもなく)は、オンタイムでの開発スプリントの妨げになると考えられており、機能重視の平均的なエンジニアのスタイルを著しく阻害しています。

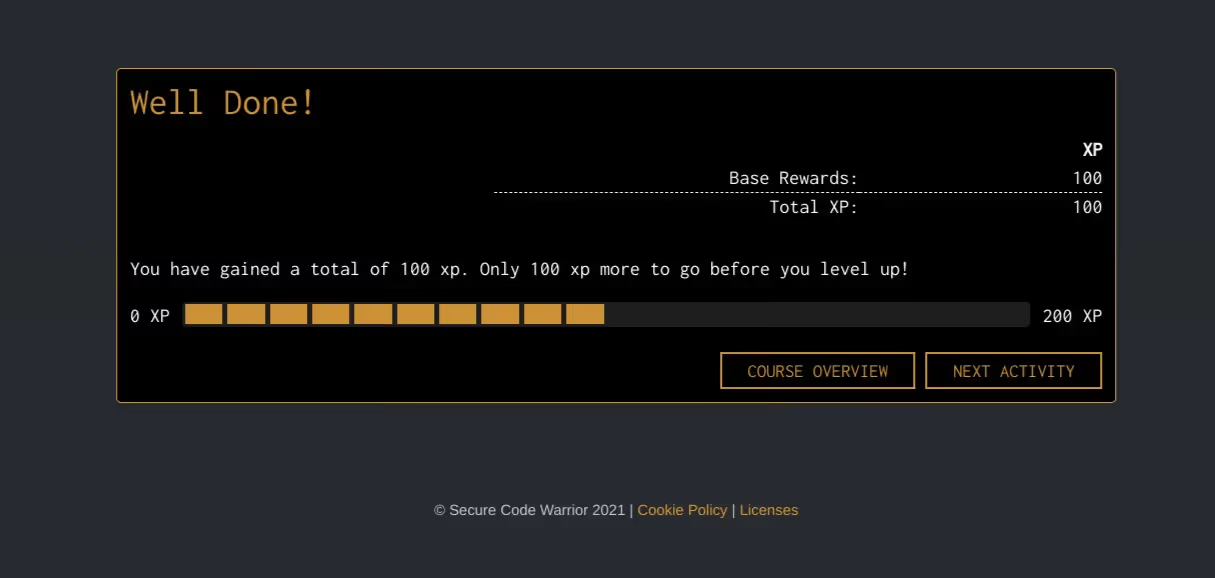

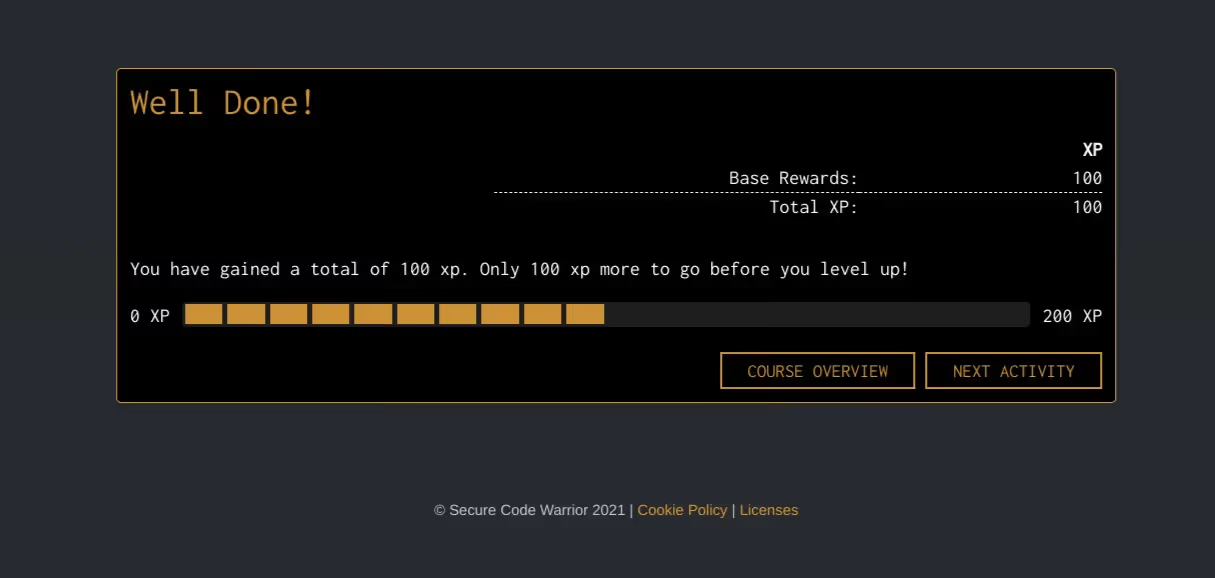

開発者のニーズに合わせてカスタマイズされた、短くてスナック感覚のマイクロラーニングは、冷ややかな目で見られることが少なく、記憶に残る実践的なスキルの習得につながります。

NISTのコースでどのように構成されているか見てみましょう。

目的1:EOに不可欠なソフトウェアおよびEOに不可欠なソフトウェアプラットフォームを不正なアクセスや使用から保護する。

セキュリティの誤設定や不適切な認証方法は、攻撃者がシステムへの侵入、アカウントの乗っ取り、データの盗用を成功させるために利用されています。これらは一般的なバグであり、うまく利用されると大きな問題に発展します。

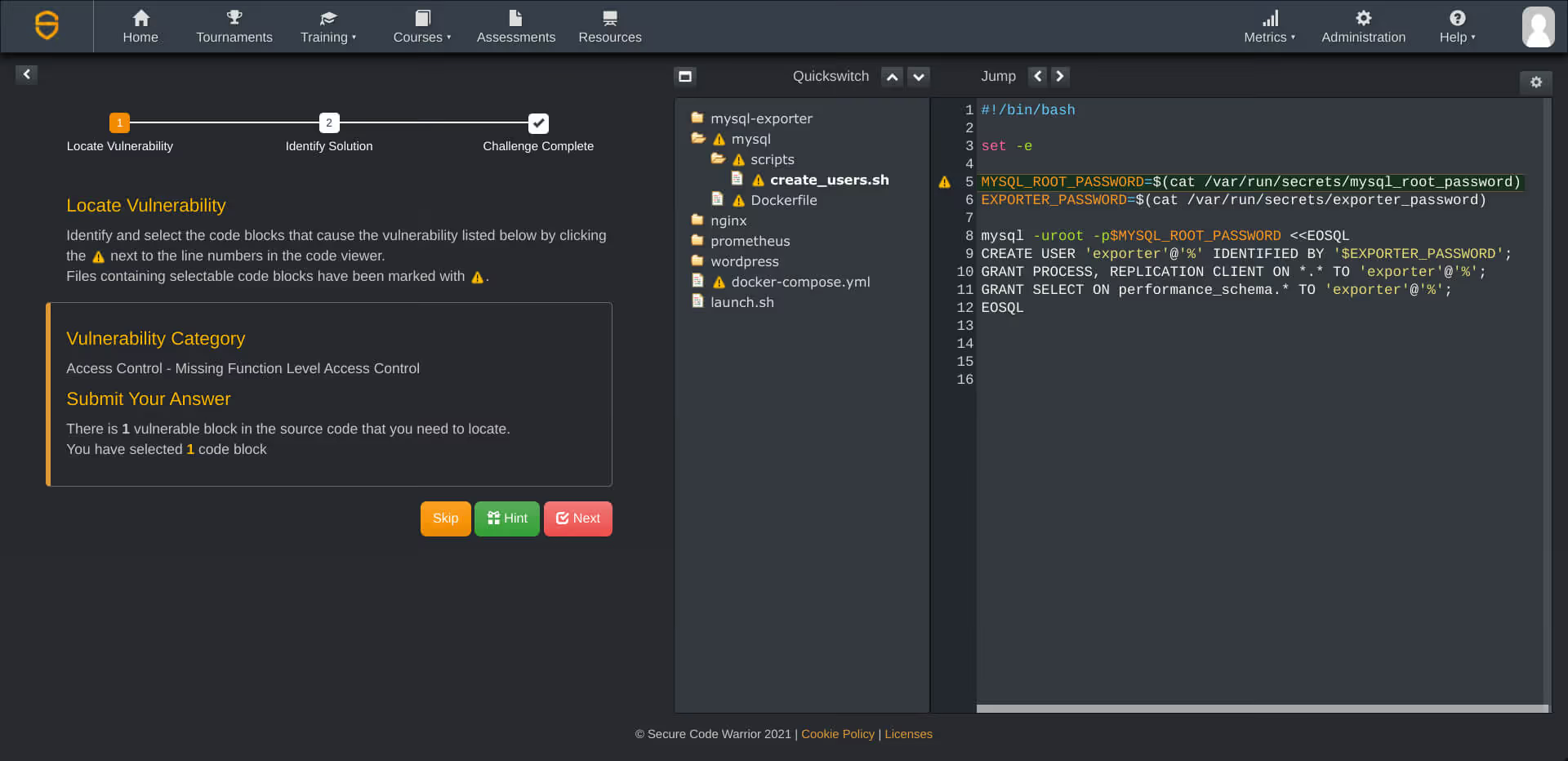

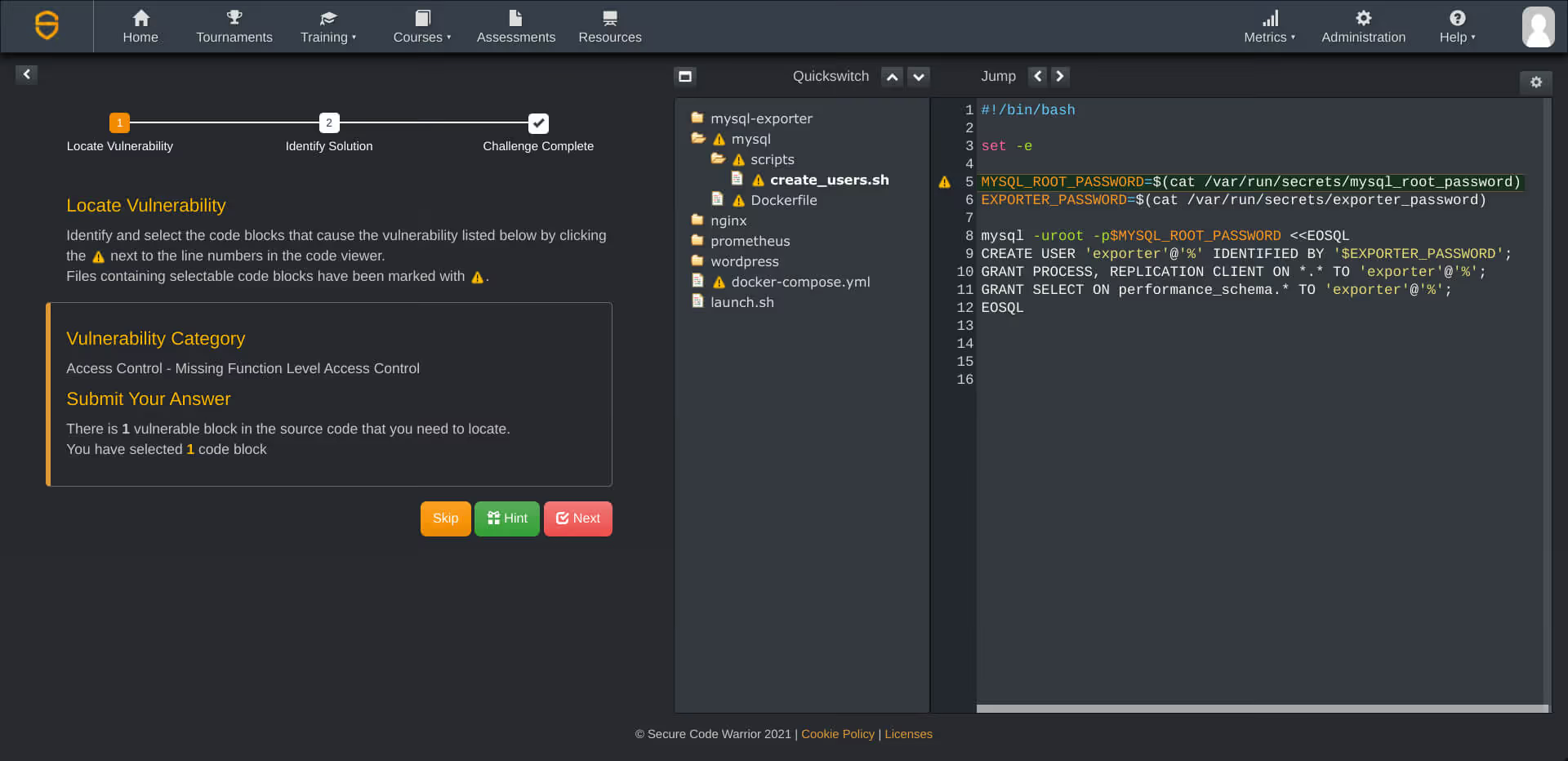

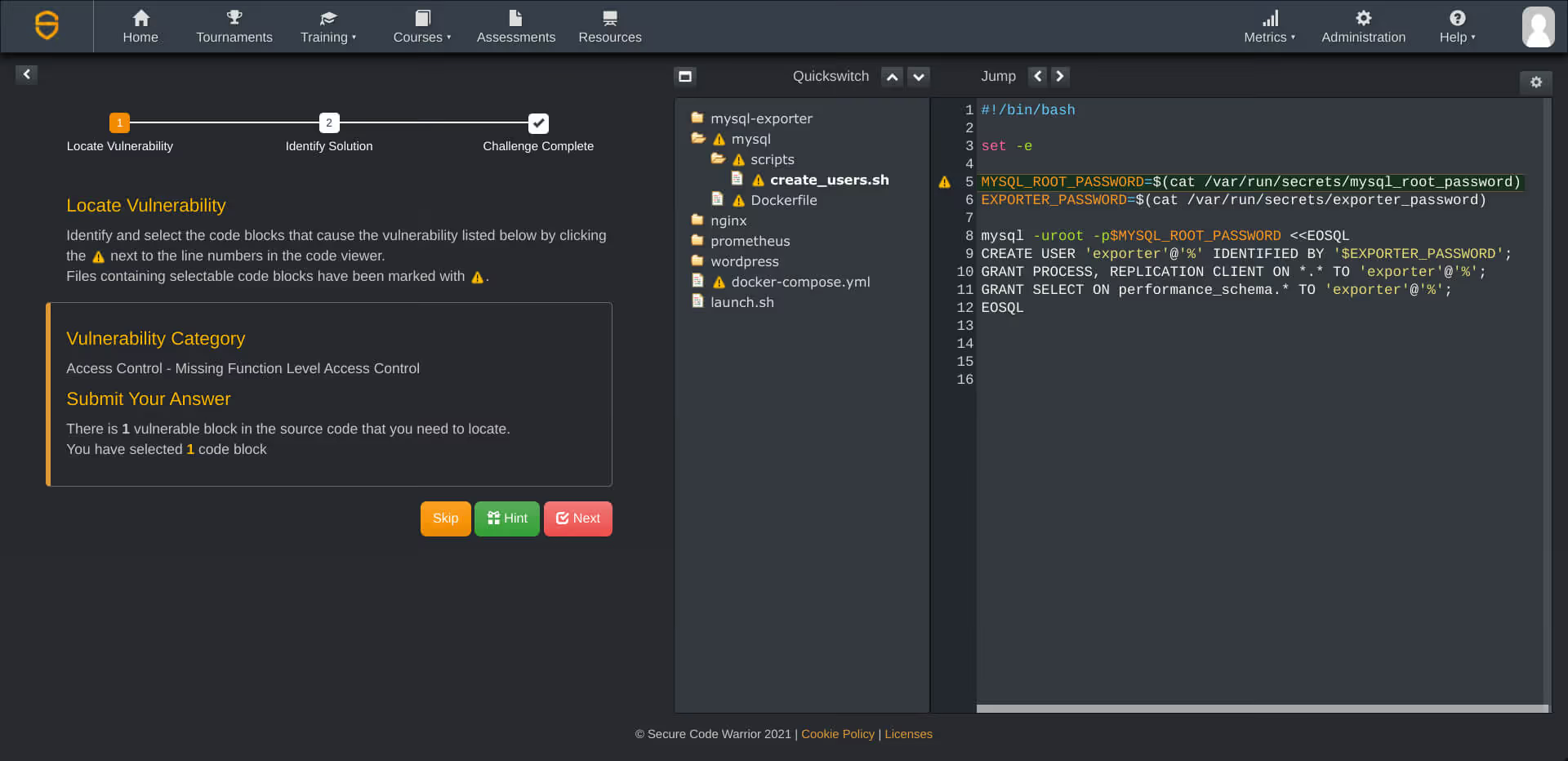

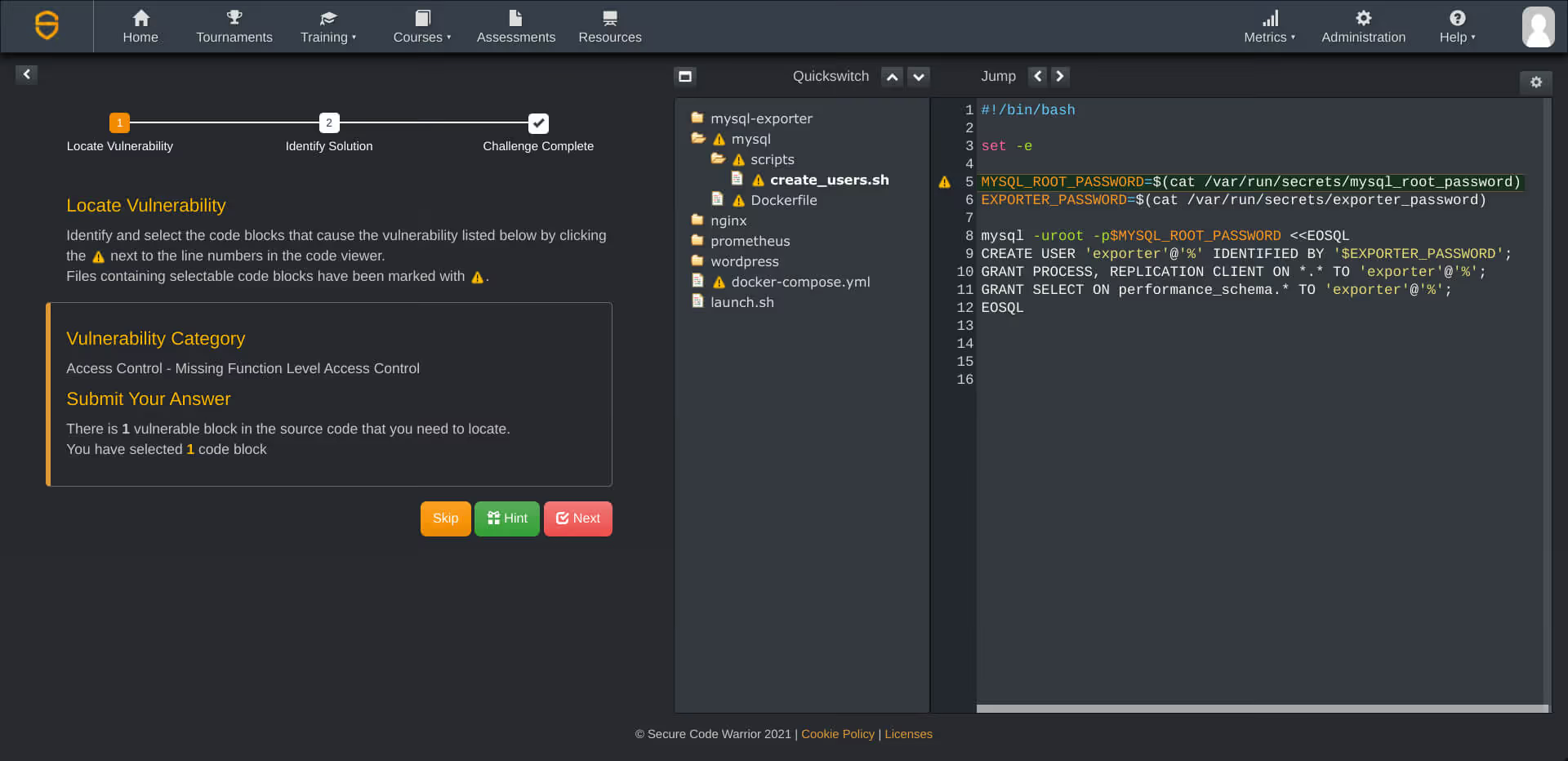

についてです。 Secure Code Warrior Learning PlatformDevOpsエンジニアの場合、開発者が日常業務でどのようにバグが現れるかを正確に反映した実世界のコードスニペットに基づく課題をプレイし、バグを保護するための正確な解決策を見つけることができる。DevOpsエンジニアにとって、インフラの安全確保には綿密なアクセス制御設定が必要であり、Terraform、CloudFormation、AnsibleなどのInfrastructure as Code(IaC)言語や、Docker、Kubernetesで使われるコードには、この要件を満たすための専門課題が存在する。

目的2: EOクリティカル・ソフトウェアおよびEOクリティカル・ソフトウェア・プラットフォームで使用されるデータの機密性、完全性、可用性を保護する。

この目的のためには、すべての道はアクセスコントロールにつながります。OWASPのトップ10 2021では、アクセスコントロールの不具合がインジェクションの不具合を抑えてトップになりました。

このコースでは、コードレベルでの最小特権などの概念を扱い、ユーザーアカウントのアクセスを必要な領域のみに制限するというアプローチをベストプラクティスとして浸透させます。

目的3:EOに不可欠なソフトウェアプラットフォームとそのプラットフォームに配備されているソフトウェアを特定して維持し、EOに不可欠なソフトウェアを悪用から保護する。

大規模な組織における最大の課題の1つは、現在使用されているすべての異なるソフトウェア、システム、およびコンポーネントのセキュリティ監視を維持することです。リスク管理とパッチ適用に関しては、これらの要素はあらゆるセキュリティプログラムの中で優先されなければならず、開発者はセキュリティメンテナンスを行うために高い警戒心を持っていなければなりません。

Secure Code Warrior Learning Platform 、開発者は、脆弱なコンポーネントや、権限に基づくセキュリティの誤設定を特定し、修正するための課題をプレイすることができます。

目的4:EOクリティカル・ソフトウェアおよびEOクリティカル・ソフトウェア・プラットフォームに関わる脅威やインシデントを迅速に検知し、対応し、回復する。

残念なことに、多くの企業がサイバーセキュリティの問題に対処する際に、予防ではなくインシデント対応に重点を置いていることは、時間とお金の無駄遣いです。開発者は、セキュリティのベストプラクティスに基づいた適切なトレーニングを受ければ、予防のための武器を提供することができます。

目標4では、開発者が自分の役割として、環境やエンドポイントのセキュリティをソフトウェアとネットワークの両方のレベルで継続的に監視することを求めています。ロギングとモニタリングが不十分であることも、一般的で陰湿なバグの一つであり、エンジニアが日常業務の中でこれをうまく使いこなすことが重要である。

Secure Code Warrior Learning Platform 、開発者は、ウェブ、API、クラウドのいずれの言語を使っているかに関わらず、これらのスキルを磨くための課題をプレイすることができます。

持続可能なセキュリティ意識を

目的5: EOクリティカル・ソフトウェアおよびEOクリティカル・ソフトウェア・プラットフォームのセキュリティを促進する人間の行為の理解とパフォーマンスを強化する。

これはかなり一般化されたものですが、達成すべき最も重要なものです...そして、最初の4つの目的をマスターしていなければ、これを達成することはできません。このガイドラインでは、頻繁にセキュリティ意識向上のための活動を行い、EOクリティカルなソフトウェアに対するすべての「人間の行為」は、自分の役割と責任に照らして適切な訓練を受けた人が行うことを求めています。

開発者は、セキュリティ設定やアクセス制御に加えて、コードを最も身近に感じている人の一人です。NISTが示す高い基準を達成するためには、特に大規模な開発者を対象とした実践的なコース構成が効果的であると言えます。

あなたの開発チームの経験値とセキュリティIQを今すぐにでも高めましょう。

開発者は、セキュリティ設定やアクセス制御に加えて、コードを最も詳しく扱っています。彼らのセキュリティスキルを養う必要があり、NISTが概説しているような高い基準を達成するには、特に大規模な開発コホートでは、実践的なコース構成が効率的な方法かもしれません。

マティアス・マドゥ博士は、セキュリティ専門家、研究者、CTO、セキュア・コード・ウォリアーの共同創設者です。マティアスはゲント大学で静的解析ソリューションを中心としたアプリケーションセキュリティの博士号を取得しました。その後、米国のFortifyに入社し、開発者が安全なコードを書くのを手助けせずに、コードの問題を検出するだけでは不十分であることに気づきました。これがきっかけで、開発者を支援し、セキュリティの負担を軽減し、顧客の期待を超える製品を開発するようになりました。Team Awesomeの一員としてデスクにいない時は、RSAカンファレンス、BlackHat、DefConなどのカンファレンスでプレゼンテーションを行うステージでのプレゼンテーションを楽しんでいます。

Secure Code Warriorは、ソフトウェア開発ライフサイクル全体にわたってコードを保護し、サイバーセキュリティを最優先とする文化を築くお手伝いをします。アプリケーションセキュリティマネージャー、開発者、CISO、またはセキュリティ関係者であるかに関わらず、安全でないコードに関連するリスクを軽減するお手伝いをします。

デモを予約マティアス・マドゥ博士は、セキュリティ専門家、研究者、CTO、セキュア・コード・ウォリアーの共同創設者です。マティアスはゲント大学で静的解析ソリューションを中心としたアプリケーションセキュリティの博士号を取得しました。その後、米国のFortifyに入社し、開発者が安全なコードを書くのを手助けせずに、コードの問題を検出するだけでは不十分であることに気づきました。これがきっかけで、開発者を支援し、セキュリティの負担を軽減し、顧客の期待を超える製品を開発するようになりました。Team Awesomeの一員としてデスクにいない時は、RSAカンファレンス、BlackHat、DefConなどのカンファレンスでプレゼンテーションを行うステージでのプレゼンテーションを楽しんでいます。

マティアスは、15年以上のソフトウェアセキュリティの実務経験を持つ研究者および開発者です。フォーティファイ・ソフトウェアや自身の会社であるセンセイ・セキュリティなどの企業向けにソリューションを開発してきました。マティアスはキャリアを通じて、複数のアプリケーションセキュリティ研究プロジェクトを主導し、それが商用製品につながり、10件以上の特許を取得しています。デスクから離れている時には、上級アプリケーション・セキュリティ・トレーニング・コースの講師を務め、RSA Conference、Black Hat、DefCon、BSIMM、OWASP AppSec、BruConなどのグローバルカンファレンスで定期的に講演を行っています。

マティアスはゲント大学でコンピューター工学の博士号を取得し、そこでアプリケーションの内部動作を隠すためのプログラムの難読化によるアプリケーションセキュリティを学びました。

最近のサイバーセキュリティ業界では、非常に喜ばしい動きがあります。多くの組織で、ソフトウェアの構築時にできるだけ早い段階でセキュリティを優先させるという考え方が改善され始めているようです。これに、バイデン大統領のサイバーセキュリティに関する大統領令のような公式措置が加わり、ソフトウェアのセキュリティとデータの安全性を確保するために、誰もが自分の役割を果たす必要があることがはっきりしてきました。特に素晴らしいのは、安全なコーディング基準を維持するための開発者の役割についての議論が、政府レベルでも継続して行われていることです。

しかし、この会話には何かが欠けています。大統領令では、開発者には検証されたセキュリティスキルが必要であると示唆されていますが、現在そのような公式の認証は存在しません。しかし、適切なツールを導入し、リリース速度を維持しながら、脆弱性を大幅に削減するための戦略を考えた場合、多くの企業は、望ましい結果を生み出すにはあまりにも一般的すぎます。ここで多くの企業が行き詰まってしまうのですが、限られた開発者のトレーニングに固執したり、実践的なスキルを身につけるための一般的な基礎を構築しなかったりしています。

セキュリティを意識した開発者は木に登るように育つわけではありませんが、適切なツールを用いれば、より早く育成・向上させることができます。そのために、米国政府の大統領令のガイドラインに基づいて構成された、NISTコンプライアンスのための独自のコースを発表することができました。

開発者にとって意味のある、コードレベルのサポート

NISTのEOクリティカルソフトウェアのガイドラインを参考に、政府の最高レベルで使用されている重要なソフトウェアのセキュリティを最終的に向上させ、より高品質な開発のベンチマークとなるような5つの重要な目標を設定しました。

開発チームが真の意味で成功するためには、スキルアップが理論を超えたものでなければなりません。また、答えを見つけてアジャイルでいるために、仕事とトレーニングの間で常に状況を切り替えるようなことがないような方法で実施されなければなりません。細心のセキュリティ対策(セキュリティチームは言うまでもなく)は、オンタイムでの開発スプリントの妨げになると考えられており、機能重視の平均的なエンジニアのスタイルを著しく阻害しています。

開発者のニーズに合わせてカスタマイズされた、短くてスナック感覚のマイクロラーニングは、冷ややかな目で見られることが少なく、記憶に残る実践的なスキルの習得につながります。

NISTのコースでどのように構成されているか見てみましょう。

目的1:EOに不可欠なソフトウェアおよびEOに不可欠なソフトウェアプラットフォームを不正なアクセスや使用から保護する。

セキュリティの誤設定や不適切な認証方法は、攻撃者がシステムへの侵入、アカウントの乗っ取り、データの盗用を成功させるために利用されています。これらは一般的なバグであり、うまく利用されると大きな問題に発展します。

についてです。 Secure Code Warrior Learning PlatformDevOpsエンジニアの場合、開発者が日常業務でどのようにバグが現れるかを正確に反映した実世界のコードスニペットに基づく課題をプレイし、バグを保護するための正確な解決策を見つけることができる。DevOpsエンジニアにとって、インフラの安全確保には綿密なアクセス制御設定が必要であり、Terraform、CloudFormation、AnsibleなどのInfrastructure as Code(IaC)言語や、Docker、Kubernetesで使われるコードには、この要件を満たすための専門課題が存在する。

目的2: EOクリティカル・ソフトウェアおよびEOクリティカル・ソフトウェア・プラットフォームで使用されるデータの機密性、完全性、可用性を保護する。

この目的のためには、すべての道はアクセスコントロールにつながります。OWASPのトップ10 2021では、アクセスコントロールの不具合がインジェクションの不具合を抑えてトップになりました。

このコースでは、コードレベルでの最小特権などの概念を扱い、ユーザーアカウントのアクセスを必要な領域のみに制限するというアプローチをベストプラクティスとして浸透させます。

目的3:EOに不可欠なソフトウェアプラットフォームとそのプラットフォームに配備されているソフトウェアを特定して維持し、EOに不可欠なソフトウェアを悪用から保護する。

大規模な組織における最大の課題の1つは、現在使用されているすべての異なるソフトウェア、システム、およびコンポーネントのセキュリティ監視を維持することです。リスク管理とパッチ適用に関しては、これらの要素はあらゆるセキュリティプログラムの中で優先されなければならず、開発者はセキュリティメンテナンスを行うために高い警戒心を持っていなければなりません。

Secure Code Warrior Learning Platform 、開発者は、脆弱なコンポーネントや、権限に基づくセキュリティの誤設定を特定し、修正するための課題をプレイすることができます。

目的4:EOクリティカル・ソフトウェアおよびEOクリティカル・ソフトウェア・プラットフォームに関わる脅威やインシデントを迅速に検知し、対応し、回復する。

残念なことに、多くの企業がサイバーセキュリティの問題に対処する際に、予防ではなくインシデント対応に重点を置いていることは、時間とお金の無駄遣いです。開発者は、セキュリティのベストプラクティスに基づいた適切なトレーニングを受ければ、予防のための武器を提供することができます。

目標4では、開発者が自分の役割として、環境やエンドポイントのセキュリティをソフトウェアとネットワークの両方のレベルで継続的に監視することを求めています。ロギングとモニタリングが不十分であることも、一般的で陰湿なバグの一つであり、エンジニアが日常業務の中でこれをうまく使いこなすことが重要である。

Secure Code Warrior Learning Platform 、開発者は、ウェブ、API、クラウドのいずれの言語を使っているかに関わらず、これらのスキルを磨くための課題をプレイすることができます。

持続可能なセキュリティ意識を

目的5: EOクリティカル・ソフトウェアおよびEOクリティカル・ソフトウェア・プラットフォームのセキュリティを促進する人間の行為の理解とパフォーマンスを強化する。

これはかなり一般化されたものですが、達成すべき最も重要なものです...そして、最初の4つの目的をマスターしていなければ、これを達成することはできません。このガイドラインでは、頻繁にセキュリティ意識向上のための活動を行い、EOクリティカルなソフトウェアに対するすべての「人間の行為」は、自分の役割と責任に照らして適切な訓練を受けた人が行うことを求めています。

開発者は、セキュリティ設定やアクセス制御に加えて、コードを最も身近に感じている人の一人です。NISTが示す高い基準を達成するためには、特に大規模な開発者を対象とした実践的なコース構成が効果的であると言えます。

あなたの開発チームの経験値とセキュリティIQを今すぐにでも高めましょう。

最近のサイバーセキュリティ業界では、非常に喜ばしい動きがあります。多くの組織で、ソフトウェアの構築時にできるだけ早い段階でセキュリティを優先させるという考え方が改善され始めているようです。これに、バイデン大統領のサイバーセキュリティに関する大統領令のような公式措置が加わり、ソフトウェアのセキュリティとデータの安全性を確保するために、誰もが自分の役割を果たす必要があることがはっきりしてきました。特に素晴らしいのは、安全なコーディング基準を維持するための開発者の役割についての議論が、政府レベルでも継続して行われていることです。

しかし、この会話には何かが欠けています。大統領令では、開発者には検証されたセキュリティスキルが必要であると示唆されていますが、現在そのような公式の認証は存在しません。しかし、適切なツールを導入し、リリース速度を維持しながら、脆弱性を大幅に削減するための戦略を考えた場合、多くの企業は、望ましい結果を生み出すにはあまりにも一般的すぎます。ここで多くの企業が行き詰まってしまうのですが、限られた開発者のトレーニングに固執したり、実践的なスキルを身につけるための一般的な基礎を構築しなかったりしています。

セキュリティを意識した開発者は木に登るように育つわけではありませんが、適切なツールを用いれば、より早く育成・向上させることができます。そのために、米国政府の大統領令のガイドラインに基づいて構成された、NISTコンプライアンスのための独自のコースを発表することができました。

開発者にとって意味のある、コードレベルのサポート

NISTのEOクリティカルソフトウェアのガイドラインを参考に、政府の最高レベルで使用されている重要なソフトウェアのセキュリティを最終的に向上させ、より高品質な開発のベンチマークとなるような5つの重要な目標を設定しました。

開発チームが真の意味で成功するためには、スキルアップが理論を超えたものでなければなりません。また、答えを見つけてアジャイルでいるために、仕事とトレーニングの間で常に状況を切り替えるようなことがないような方法で実施されなければなりません。細心のセキュリティ対策(セキュリティチームは言うまでもなく)は、オンタイムでの開発スプリントの妨げになると考えられており、機能重視の平均的なエンジニアのスタイルを著しく阻害しています。

開発者のニーズに合わせてカスタマイズされた、短くてスナック感覚のマイクロラーニングは、冷ややかな目で見られることが少なく、記憶に残る実践的なスキルの習得につながります。

NISTのコースでどのように構成されているか見てみましょう。

目的1:EOに不可欠なソフトウェアおよびEOに不可欠なソフトウェアプラットフォームを不正なアクセスや使用から保護する。

セキュリティの誤設定や不適切な認証方法は、攻撃者がシステムへの侵入、アカウントの乗っ取り、データの盗用を成功させるために利用されています。これらは一般的なバグであり、うまく利用されると大きな問題に発展します。

についてです。 Secure Code Warrior Learning PlatformDevOpsエンジニアの場合、開発者が日常業務でどのようにバグが現れるかを正確に反映した実世界のコードスニペットに基づく課題をプレイし、バグを保護するための正確な解決策を見つけることができる。DevOpsエンジニアにとって、インフラの安全確保には綿密なアクセス制御設定が必要であり、Terraform、CloudFormation、AnsibleなどのInfrastructure as Code(IaC)言語や、Docker、Kubernetesで使われるコードには、この要件を満たすための専門課題が存在する。

目的2: EOクリティカル・ソフトウェアおよびEOクリティカル・ソフトウェア・プラットフォームで使用されるデータの機密性、完全性、可用性を保護する。

この目的のためには、すべての道はアクセスコントロールにつながります。OWASPのトップ10 2021では、アクセスコントロールの不具合がインジェクションの不具合を抑えてトップになりました。

このコースでは、コードレベルでの最小特権などの概念を扱い、ユーザーアカウントのアクセスを必要な領域のみに制限するというアプローチをベストプラクティスとして浸透させます。

目的3:EOに不可欠なソフトウェアプラットフォームとそのプラットフォームに配備されているソフトウェアを特定して維持し、EOに不可欠なソフトウェアを悪用から保護する。

大規模な組織における最大の課題の1つは、現在使用されているすべての異なるソフトウェア、システム、およびコンポーネントのセキュリティ監視を維持することです。リスク管理とパッチ適用に関しては、これらの要素はあらゆるセキュリティプログラムの中で優先されなければならず、開発者はセキュリティメンテナンスを行うために高い警戒心を持っていなければなりません。

Secure Code Warrior Learning Platform 、開発者は、脆弱なコンポーネントや、権限に基づくセキュリティの誤設定を特定し、修正するための課題をプレイすることができます。

目的4:EOクリティカル・ソフトウェアおよびEOクリティカル・ソフトウェア・プラットフォームに関わる脅威やインシデントを迅速に検知し、対応し、回復する。

残念なことに、多くの企業がサイバーセキュリティの問題に対処する際に、予防ではなくインシデント対応に重点を置いていることは、時間とお金の無駄遣いです。開発者は、セキュリティのベストプラクティスに基づいた適切なトレーニングを受ければ、予防のための武器を提供することができます。

目標4では、開発者が自分の役割として、環境やエンドポイントのセキュリティをソフトウェアとネットワークの両方のレベルで継続的に監視することを求めています。ロギングとモニタリングが不十分であることも、一般的で陰湿なバグの一つであり、エンジニアが日常業務の中でこれをうまく使いこなすことが重要である。

Secure Code Warrior Learning Platform 、開発者は、ウェブ、API、クラウドのいずれの言語を使っているかに関わらず、これらのスキルを磨くための課題をプレイすることができます。

持続可能なセキュリティ意識を

目的5: EOクリティカル・ソフトウェアおよびEOクリティカル・ソフトウェア・プラットフォームのセキュリティを促進する人間の行為の理解とパフォーマンスを強化する。

これはかなり一般化されたものですが、達成すべき最も重要なものです...そして、最初の4つの目的をマスターしていなければ、これを達成することはできません。このガイドラインでは、頻繁にセキュリティ意識向上のための活動を行い、EOクリティカルなソフトウェアに対するすべての「人間の行為」は、自分の役割と責任に照らして適切な訓練を受けた人が行うことを求めています。

開発者は、セキュリティ設定やアクセス制御に加えて、コードを最も身近に感じている人の一人です。NISTが示す高い基準を達成するためには、特に大規模な開発者を対象とした実践的なコース構成が効果的であると言えます。

あなたの開発チームの経験値とセキュリティIQを今すぐにでも高めましょう。

以下のリンクをクリックして、このリソースのPDFをダウンロードしてください。

Secure Code Warriorは、ソフトウェア開発ライフサイクル全体にわたってコードを保護し、サイバーセキュリティを最優先とする文化を築くお手伝いをします。アプリケーションセキュリティマネージャー、開発者、CISO、またはセキュリティ関係者であるかに関わらず、安全でないコードに関連するリスクを軽減するお手伝いをします。

レポートを表示デモを予約マティアス・マドゥ博士は、セキュリティ専門家、研究者、CTO、セキュア・コード・ウォリアーの共同創設者です。マティアスはゲント大学で静的解析ソリューションを中心としたアプリケーションセキュリティの博士号を取得しました。その後、米国のFortifyに入社し、開発者が安全なコードを書くのを手助けせずに、コードの問題を検出するだけでは不十分であることに気づきました。これがきっかけで、開発者を支援し、セキュリティの負担を軽減し、顧客の期待を超える製品を開発するようになりました。Team Awesomeの一員としてデスクにいない時は、RSAカンファレンス、BlackHat、DefConなどのカンファレンスでプレゼンテーションを行うステージでのプレゼンテーションを楽しんでいます。

マティアスは、15年以上のソフトウェアセキュリティの実務経験を持つ研究者および開発者です。フォーティファイ・ソフトウェアや自身の会社であるセンセイ・セキュリティなどの企業向けにソリューションを開発してきました。マティアスはキャリアを通じて、複数のアプリケーションセキュリティ研究プロジェクトを主導し、それが商用製品につながり、10件以上の特許を取得しています。デスクから離れている時には、上級アプリケーション・セキュリティ・トレーニング・コースの講師を務め、RSA Conference、Black Hat、DefCon、BSIMM、OWASP AppSec、BruConなどのグローバルカンファレンスで定期的に講演を行っています。

マティアスはゲント大学でコンピューター工学の博士号を取得し、そこでアプリケーションの内部動作を隠すためのプログラムの難読化によるアプリケーションセキュリティを学びました。

最近のサイバーセキュリティ業界では、非常に喜ばしい動きがあります。多くの組織で、ソフトウェアの構築時にできるだけ早い段階でセキュリティを優先させるという考え方が改善され始めているようです。これに、バイデン大統領のサイバーセキュリティに関する大統領令のような公式措置が加わり、ソフトウェアのセキュリティとデータの安全性を確保するために、誰もが自分の役割を果たす必要があることがはっきりしてきました。特に素晴らしいのは、安全なコーディング基準を維持するための開発者の役割についての議論が、政府レベルでも継続して行われていることです。

しかし、この会話には何かが欠けています。大統領令では、開発者には検証されたセキュリティスキルが必要であると示唆されていますが、現在そのような公式の認証は存在しません。しかし、適切なツールを導入し、リリース速度を維持しながら、脆弱性を大幅に削減するための戦略を考えた場合、多くの企業は、望ましい結果を生み出すにはあまりにも一般的すぎます。ここで多くの企業が行き詰まってしまうのですが、限られた開発者のトレーニングに固執したり、実践的なスキルを身につけるための一般的な基礎を構築しなかったりしています。

セキュリティを意識した開発者は木に登るように育つわけではありませんが、適切なツールを用いれば、より早く育成・向上させることができます。そのために、米国政府の大統領令のガイドラインに基づいて構成された、NISTコンプライアンスのための独自のコースを発表することができました。

開発者にとって意味のある、コードレベルのサポート

NISTのEOクリティカルソフトウェアのガイドラインを参考に、政府の最高レベルで使用されている重要なソフトウェアのセキュリティを最終的に向上させ、より高品質な開発のベンチマークとなるような5つの重要な目標を設定しました。

開発チームが真の意味で成功するためには、スキルアップが理論を超えたものでなければなりません。また、答えを見つけてアジャイルでいるために、仕事とトレーニングの間で常に状況を切り替えるようなことがないような方法で実施されなければなりません。細心のセキュリティ対策(セキュリティチームは言うまでもなく)は、オンタイムでの開発スプリントの妨げになると考えられており、機能重視の平均的なエンジニアのスタイルを著しく阻害しています。

開発者のニーズに合わせてカスタマイズされた、短くてスナック感覚のマイクロラーニングは、冷ややかな目で見られることが少なく、記憶に残る実践的なスキルの習得につながります。

NISTのコースでどのように構成されているか見てみましょう。

目的1:EOに不可欠なソフトウェアおよびEOに不可欠なソフトウェアプラットフォームを不正なアクセスや使用から保護する。

セキュリティの誤設定や不適切な認証方法は、攻撃者がシステムへの侵入、アカウントの乗っ取り、データの盗用を成功させるために利用されています。これらは一般的なバグであり、うまく利用されると大きな問題に発展します。

についてです。 Secure Code Warrior Learning PlatformDevOpsエンジニアの場合、開発者が日常業務でどのようにバグが現れるかを正確に反映した実世界のコードスニペットに基づく課題をプレイし、バグを保護するための正確な解決策を見つけることができる。DevOpsエンジニアにとって、インフラの安全確保には綿密なアクセス制御設定が必要であり、Terraform、CloudFormation、AnsibleなどのInfrastructure as Code(IaC)言語や、Docker、Kubernetesで使われるコードには、この要件を満たすための専門課題が存在する。

目的2: EOクリティカル・ソフトウェアおよびEOクリティカル・ソフトウェア・プラットフォームで使用されるデータの機密性、完全性、可用性を保護する。

この目的のためには、すべての道はアクセスコントロールにつながります。OWASPのトップ10 2021では、アクセスコントロールの不具合がインジェクションの不具合を抑えてトップになりました。

このコースでは、コードレベルでの最小特権などの概念を扱い、ユーザーアカウントのアクセスを必要な領域のみに制限するというアプローチをベストプラクティスとして浸透させます。

目的3:EOに不可欠なソフトウェアプラットフォームとそのプラットフォームに配備されているソフトウェアを特定して維持し、EOに不可欠なソフトウェアを悪用から保護する。

大規模な組織における最大の課題の1つは、現在使用されているすべての異なるソフトウェア、システム、およびコンポーネントのセキュリティ監視を維持することです。リスク管理とパッチ適用に関しては、これらの要素はあらゆるセキュリティプログラムの中で優先されなければならず、開発者はセキュリティメンテナンスを行うために高い警戒心を持っていなければなりません。

Secure Code Warrior Learning Platform 、開発者は、脆弱なコンポーネントや、権限に基づくセキュリティの誤設定を特定し、修正するための課題をプレイすることができます。

目的4:EOクリティカル・ソフトウェアおよびEOクリティカル・ソフトウェア・プラットフォームに関わる脅威やインシデントを迅速に検知し、対応し、回復する。

残念なことに、多くの企業がサイバーセキュリティの問題に対処する際に、予防ではなくインシデント対応に重点を置いていることは、時間とお金の無駄遣いです。開発者は、セキュリティのベストプラクティスに基づいた適切なトレーニングを受ければ、予防のための武器を提供することができます。

目標4では、開発者が自分の役割として、環境やエンドポイントのセキュリティをソフトウェアとネットワークの両方のレベルで継続的に監視することを求めています。ロギングとモニタリングが不十分であることも、一般的で陰湿なバグの一つであり、エンジニアが日常業務の中でこれをうまく使いこなすことが重要である。

Secure Code Warrior Learning Platform 、開発者は、ウェブ、API、クラウドのいずれの言語を使っているかに関わらず、これらのスキルを磨くための課題をプレイすることができます。

持続可能なセキュリティ意識を

目的5: EOクリティカル・ソフトウェアおよびEOクリティカル・ソフトウェア・プラットフォームのセキュリティを促進する人間の行為の理解とパフォーマンスを強化する。

これはかなり一般化されたものですが、達成すべき最も重要なものです...そして、最初の4つの目的をマスターしていなければ、これを達成することはできません。このガイドラインでは、頻繁にセキュリティ意識向上のための活動を行い、EOクリティカルなソフトウェアに対するすべての「人間の行為」は、自分の役割と責任に照らして適切な訓練を受けた人が行うことを求めています。

開発者は、セキュリティ設定やアクセス制御に加えて、コードを最も身近に感じている人の一人です。NISTが示す高い基準を達成するためには、特に大規模な開発者を対象とした実践的なコース構成が効果的であると言えます。

あなたの開発チームの経験値とセキュリティIQを今すぐにでも高めましょう。

目次

マティアス・マドゥ博士は、セキュリティ専門家、研究者、CTO、セキュア・コード・ウォリアーの共同創設者です。マティアスはゲント大学で静的解析ソリューションを中心としたアプリケーションセキュリティの博士号を取得しました。その後、米国のFortifyに入社し、開発者が安全なコードを書くのを手助けせずに、コードの問題を検出するだけでは不十分であることに気づきました。これがきっかけで、開発者を支援し、セキュリティの負担を軽減し、顧客の期待を超える製品を開発するようになりました。Team Awesomeの一員としてデスクにいない時は、RSAカンファレンス、BlackHat、DefConなどのカンファレンスでプレゼンテーションを行うステージでのプレゼンテーションを楽しんでいます。

Secure Code Warriorは、ソフトウェア開発ライフサイクル全体にわたってコードを保護し、サイバーセキュリティを最優先とする文化を築くお手伝いをします。アプリケーションセキュリティマネージャー、開発者、CISO、またはセキュリティ関係者であるかに関わらず、安全でないコードに関連するリスクを軽減するお手伝いをします。

デモを予約[ダウンロード]始めるためのリソース

Trust Agent:AI - Secure and scale AI-Drive development

AI is writing code. Who’s governing it? With up to 50% of AI-generated code containing security weaknesses, managing AI risk is critical. Discover how SCW's Trust Agent: AI provides the real-time visibility, proactive governance, and targeted upskilling needed to scale AI-driven development securely.

OpenText アプリケーションセキュリティのパワー + Secure Code Warrior

OpenText Application Security and Secure Code Warrior combine vulnerability detection with AI Software Governance and developer capability. Together, they help organizations reduce risk, strengthen secure coding practices, and confidently adopt AI-driven development.

Secure Code Warrior corporate overview

Secure Code Warrior is an AI Software Governance platform designed to enable organizations to safely adopt AI-driven development by bridging the gap between development velocity and enterprise security. The platform addresses the "Visibility Gap," where security teams often lack insights into shadow AI coding tools and the origins of production code.

.png)